修复 Linux 服务器上的 SELinux识别审计日志中的拒绝记录,使用 restorecon 或 se 更正文件标签manage 使用 fcontext,通过 setsebool 调整服务布尔值,并且仅在必要时使用 audit2allow 创建最小本地策略。

先在宽松模式下进行验证,然后切换回强制模式以获得全面保护。如果您想知道如何在不降低安全性的前提下修复 Linux 服务器环境中的 SELinux,那么本指南正适合您。

我们将介绍快速诊断、安全修复和实际示例,以解决 RHEL、CentOS、AlmaLinux、Rocky Linux 和 Fedora 系统上最常见的 SELinux 问题。

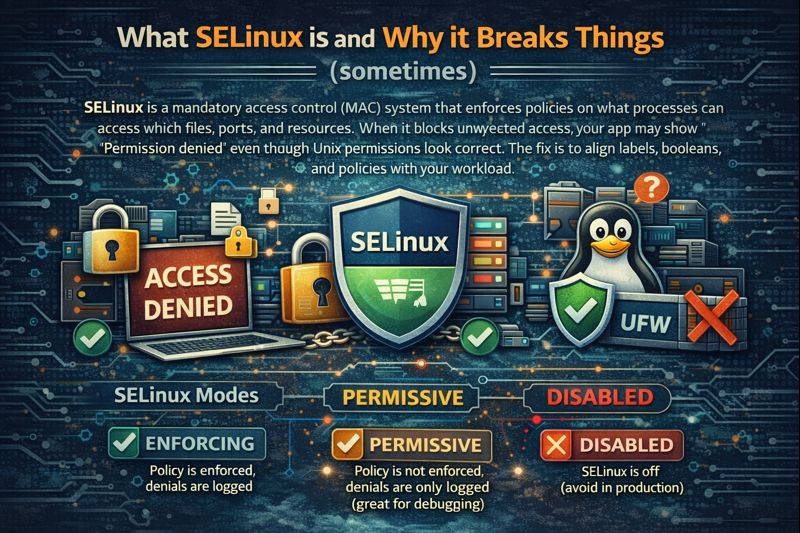

什么是 SELinux 以及它(有时)为何会出错

SELinux 是一种强制访问控制 (MAC) 系统,它强制执行有关哪些进程可以访问哪些文件、端口和资源的策略。

当应用阻止意外访问时,即使 Unix 权限看起来正确,也可能会显示“权限被拒绝”。解决方法是使标签、布尔值和策略与工作负载相匹配。

SELinux 模式

- 执行: 政策已执行,拒绝记录已记录。

- 宽容的: 该策略不强制执行,拒绝请求只会记录在案(非常适合调试)。

- 禁用: SELinux 已关闭(生产环境中请避免使用)。

标签、类型和布尔值(核心概念)

所有的 文件和进程具有安全性 上下文信息,例如用户:角色:类型:级别。 类型 在“定向”政策中,最重要的是什么。服务部门需要特定类型的服务(例如, Apache 读 httpd_sys_content_t布尔值是允许执行更广泛操作的开关(例如,允许)。 Apache 连接到网络)。

快速诊断清单(5分钟)

步骤 1:检查 SELinux 模式

getenforce

sestatus如果必须快速调试,请切换到宽松模式(临时模式),重现错误,然后再切换回来。

# temporary (until reboot)

sudo setenforce 0 # permissive

sudo setenforce 1 # enforcing步骤二:找出否认之处

# show recent AVC denials (last hour)

sudo ausearch -m avc -ts now-1h | aureport -a

# or inspect audit log directly

sudo grep -i "avc" /var/log/audit/audit.log | tail -n 50

# if setroubleshoot is installed

sudo sealert -a /var/log/audit/audit.log寻找被拒绝的信息 程 (文件、目录、TCP套接字)和 类型 源(进程)和目标(文件/端口)的标签。

步骤 3:确定受影响的路径/服务

是文件标签问题、端口未启用,还是某个功能被布尔值阻止?接下来的章节会将每种症状对应到一个安全的解决方法。

如何修复 Linux 服务器上的 SELinux - (一步步)

解决方法 1:文件或目录标签错误

大多数错误都源于标签错误。请恢复已知路径的默认标签,或为自定义目录设置永久标签。

# restore default labels for a path

sudo restorecon -Rv /var/www/html

# define a persistent label for a custom app dir

sudo semanage fcontext -a -t httpd_sys_content_t "/var/www/myapp(/.*)?"

sudo restorecon -Rv /var/www/myapp如果整个系统的标签不一致(在进行重大迁移或文件系统恢复后),请在重启时重新标记。

sudo touch /.autorelabel

sudo reboot修复方案二:允许服务使用自定义端口

服务只能绑定到特定类型的端口。请将自定义端口映射到正确的 SELinux 端口类型。

# example: allow Apache/Nginx to bind TCP 8080

sudo semanage port -a -t http_port_t -p tcp 8080

# verify

sudo semanage port -l | grep http_port_t修复方案 3:启用必需的 SELinux 布尔值

布尔值可以实现更广泛的功能,例如网络连接、NFS/SMB 访问或用户目录。使用以下方式使更改持久化: -P.

# list all booleans

sudo getsebool -a | less

# common web-related booleans

sudo setsebool -P httpd_can_network_connect on

sudo setsebool -P httpd_enable_homedirs on

sudo setsebool -P httpd_use_nfs on

sudo setsebool -P httpd_use_cifs on解决方法 4:生成最小本地策略(最后手段)

当标签和布尔值正确但合法访问仍然被拒绝时,请根据审核的拒绝记录创建一个简单的本地策略。仔细审查,避免规则过于宽松。

# inspect and understand the denial

sudo grep -i "avc" /var/log/audit/audit.log | audit2why | less

# generate a local module for a specific service pattern

sudo grep httpd /var/log/audit/audit.log | audit2allow -M myhttpd

sudo semodule -i myhttpd.pp立即重新测试。如果模块范围过广,请将其删除并进行精简。

# list and remove a custom module

sudo semodule -l | grep myhttpd

sudo semodule -r myhttpd修复方案 5:容器和挂载卷(Docker/Podman)

容器需要正确标注容量。 :Z 用于自有品牌重新贴牌 :z 共享。

# Docker/Podman volume with SELinux relabel

docker run -v /srv/app:/var/www/html:Z -p 8080:80 nginx

# or

podman run -v /srv/app:/var/www/html:Z -p 8080:80 nginx如果必须在多个容器之间共享同一个目录,请使用 :z除非进行测试,否则请避免禁用容器内的标签。

修复方案 6:NFS/SMB 共享

NFS 和 CIFS 具有特殊的上下文和布尔值。请确保挂载点使用兼容的选项,并且您的服务有权读取这些选项和布尔值。

# allow web server to access NFS/CIFS content

sudo setsebool -P httpd_use_nfs on

sudo setsebool -P httpd_use_cifs on

# label the mount point appropriately

sudo semanage fcontext -a -t httpd_sys_content_t "/mnt/webdata(/.*)?"

sudo restorecon -Rv /mnt/webdata安全变通方法和陷阱

仅用于调试时使用允许模式

宽松模式有助于在不破坏应用程序的情况下捕获拒绝请求。修复根本原因后,再恢复强制模式。让服务器保持宽松模式会带来风险。

避免禁用 SELinux

禁用 SELinux 会移除一整层保护。如果必须永久更改模式,请编辑配置文件并重启——但尽量避免在生产环境中强制执行。

sudo vi /etc/selinux/config

# SELINUX=enforcing|permissive|disabled

sudo reboot批量移动或恢复后重新标记

如果您从备份恢复、更改了文件系统,或者使用了未配置扩展属性的 rsync,则上下文可能存在问题。完全重新标记可确保系统范围内的策略一致性。

实际修复案例

Apache/Nginx 部署后出现 403 错误

症状: 将站点迁移到目标位置后,日志中出现 HTTP 403 或“权限被拒绝”错误。 /var/www/myapp.

sudo semanage fcontext -a -t httpd_sys_content_t "/var/www/myapp(/.*)?"

sudo restorecon -Rv /var/www/myappWeb应用程序需要出站API调用

症状: PHPPython应用程序无法连接到外部API。

sudo setsebool -P httpd_can_network_connect onMariaDB 在自定义数据目录上

症状: MariaDB 无法启动或读取数据 /data/mysql.

sudo semanage fcontext -a -t mysqld_db_t "/data/mysql(/.*)?"

sudo restorecon -Rv /data/mysqlNginx 端口 8080 上的代理

症状: Nginx 即使是免费的,也无法绑定到 8080 端口。

sudo semanage port -a -t http_port_t -p tcp 8080

sudo systemctl restart nginxDocker 卷权限被拒绝

症状: 容器化应用在绑定挂载时出现“权限被拒绝”错误。

docker run -v /srv/app:/var/www/html:Z image:tag监控、日志记录和确保修复措施有效实施

使用正确的工具

- 审核 以及

/var/log/audit/audit.log权威人士的否认。 - 故障排除 (

setroubleshoot-server) 获取易于理解的建议sealert. - policycoreutils HPMC胶囊

semanage,restorecon,setsebool,semodule.

确保重启后数据仍然有效

- 绝大部分储备使用

semanage fcontext持久化文件标签。 - 绝大部分储备使用

setsebool -P用于永久性布尔值更改。 - 文档自定义策略(

semodule)并将其置于版本控制之下。

团队和部署的最佳实践

- 计划标签 在应用设计过程中:尽可能选择与默认类型一致的数据目录。

- 自动化 使用 Ansible:

sefcontext,seboolean和seport用于强制执行状态的模块。 - 允许性测试 在测试环境中捕获拒绝请求,进行修复,然后在生产环境中强制执行后发布。

- 优先使用布尔值和标签 避免使用自定义策略;保持本地模块简洁且功能明确。

- 升级后请进行验证。策略更新可能会改变预期行为——重新验证关键服务。

何时寻求帮助(以及如何寻求帮助) YouStable 可以提供帮助)

如果 SELinux 问题持续出现,请考虑进行配置审查。 YouStable,我们的 managed Linux主机和服务器 专家会对镜像进行预加固,使 SELinux 策略与您的技术栈相匹配,并监控审计日志,从而确保您的应用程序安全可靠,无需反复试错。需要全天候支持?我们的团队随时待命,只需提交一张工单即可。

常见问题

1. 如何检查 SELinux 是否阻止了某些操作?

绝大部分储备使用 ausearch -m avc -ts now-1h 或检查 /var/log/audit/audit.log 对于“AVC”条目。如果 setroubleshoot 已安装,运行 sealert -a /var/log/audit/audit.log 为了便于理解,拒绝信息将显示哪个进程类型尝试访问哪个文件/端口类型,以及被阻止的原因。

2. 在生产环境中禁用 SELinux 安全吗?

不。SELinux 通过限制服务显著降低安全漏洞的影响。暂时使用宽容模式进行调试,修复标签/布尔值,然后恢复强制模式。禁用 SELinux 应该是最后的手段,通常表明存在需要解决的配置问题。

3. 如何永久更改 SELinux 模式?

编辑 /etc/selinux/config 并设置 SELINUX=enforcing or permissive然后重启。避免 disabled变化 setenforce 是临时的,重启后会重置。从禁用切换到强制后,运行完整重新标记(/.autorelabel).

4. 我该如何让 Apache 使用自定义文档根目录并访问远程数据库?

为文档根目录添加标签并启用出站网络连接。例如: semanage fcontext -a -t httpd_sys_content_t "/var/www/myapp(/.*)?", restorecon -Rv /var/www/myapp, 然后 setsebool -P httpd_can_network_connect on如果使用 NFS/SMB,也需要启用 httpd_use_nfs or httpd_use_cifs.

5. 如何解决在 SELinux 环境下挂载卷时 Docker 出现的“权限被拒绝”错误?

附加 :Z or :z 将卷挂载点更改为主机路径以供容器使用: -v /host/path:/container/path:Z这样既能保持 SELinux 的限制,又能赋予容器正确的标签,使其能够安全地访问文件。

掌握这些步骤将帮助您快速正确地修复 Linux 服务器上的 SELinux 问题,从而确保安全性。如果您希望由专家来处理此问题, YouStable“ manage服务器团队可以实施、监控和维护针对您的堆栈量身定制的 SELinux 策略。