Najbezpieczniejszym dostawcą pamięci masowej w chmurze jest oferuje audytowane, kompleksowe szyfrowanie (bez wiedzy), silne uwierzytelnianie i sprawne zarządzanie danymi. Obecnie wiodące rozwiązania to Proton Drive, Tresorit i Sync.com, wszystkie stawiające na prywatność już na etapie projektowania.

„Najbezpieczniejsza” opcja zależy od modelu zagrożeń, potrzeb w zakresie zgodności, funkcji współpracy i legalnego miejsca przechowywania danych.

Wybór najbezpieczniejszego dostawcy pamięci masowej w chmurze nie jest kwestią popularności marki, ale sprawdzalnych modeli szyfrowania, przejrzystych praktyk bezpieczeństwa i mechanizmów kontroli dostosowanych do Twojego sposobu pracy.

W tym przewodniku porównam najlepszych dostawców rozwiązań zapewniających prywatność, przedstawię praktyczne kroki wzmacniania zabezpieczeń i pomogę Ci zdecydować, która usługa najlepiej spełni Twoje potrzeby w zakresie bezpieczeństwa i zgodności.

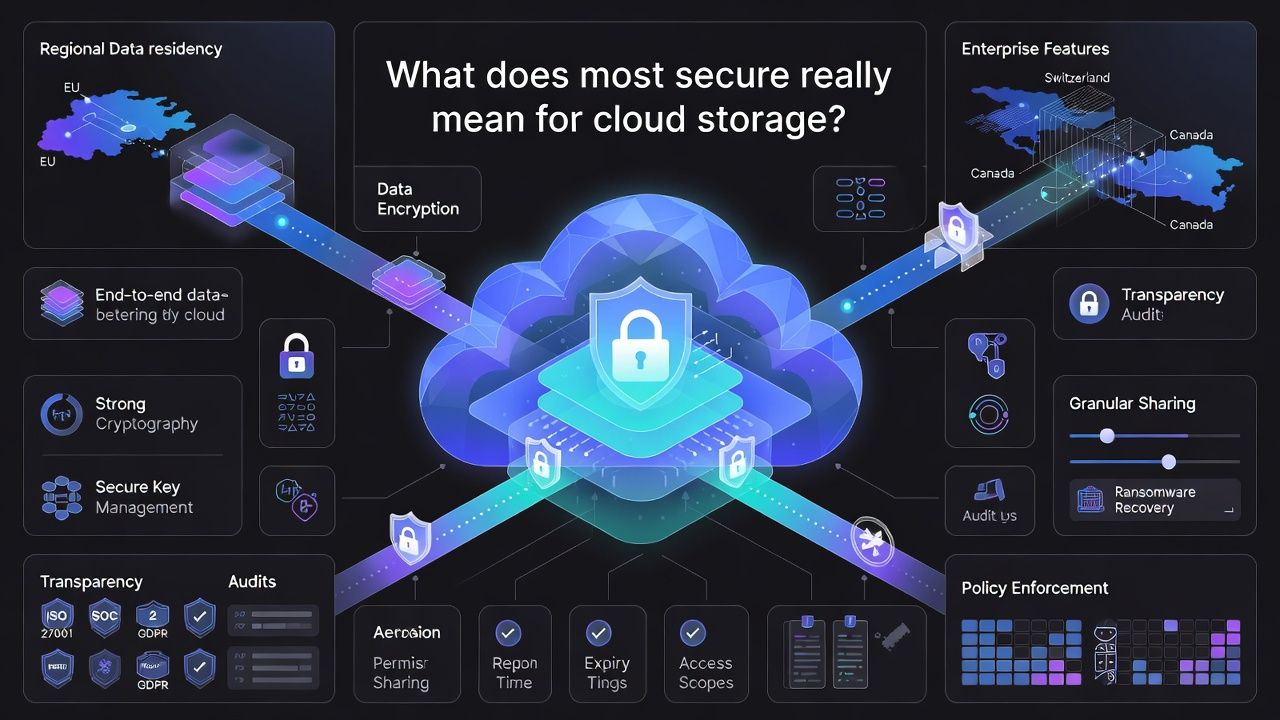

Co tak naprawdę oznacza „najbezpieczniejszy” w kontekście przechowywania danych w chmurze?

Bezpieczeństwo zawsze zależy od ryzyka. Dziennikarz, który stawia czoła zagrożeniom na szczeblu państwowym, potrzebuje innych zabezpieczeń niż mała agencja przestrzegająca RODO.

Użyj tej listy kontrolnej, aby określić, co dla Ciebie oznacza „najbardziej bezpieczne”.

Niezbędne elementy bezpieczeństwa, które nie podlegają negocjacjom

- Szyfrowanie typu end-to-end (E2EE) przy użyciu kluczy o zerowej wiedzy: Pliki na Twoim urządzeniu są szyfrowane i dostawca nie może ich odszyfrować.

- Silne kryptowaluty: AES 256 dla danych w spoczynku, nowoczesny protokół TLS z doskonałą tajnością przekazywania danych podczas transmisji oraz uwierzytelniane szyfrowanie (np. AES GCM lub ChaCha20-Poly1305).

- Bezpieczny klucz management: Klucze utworzone na podstawie Twojego hasła, chronione za pomocą twardych kluczy KDF (np. Argon2).

- Bezpieczeństwo konta: Klucze dostępu lub 2FA (klucze TOTP lub sprzętowe), urządzenie/sesja managei alerty o podejrzanych próbach logowania.

- Przejrzystość: Dokumentacja bezpieczeństwa publicznego, regularne testy lub audyty przeprowadzane przez podmioty zewnętrzne oraz historia szybkiego rozwiązywania problemów.

- Udostępnianie szczegółowe: Połącz hasła, wygaśnięcie, limity pobierania i wyświetlaj tylko uprawnienia, które nadal zachowują E2EE.

Przydatne funkcje dla przedsiębiorstw i zgodności

- Regionalne miejsce przechowywania danych i ochrona prawna (np. UE/EOG, Szwajcaria, Kanada).

- Mapowanie zgodności: Obsługa norm ISO/IEC 27001, SOC 2, GDPR, funkcje zgodne z HIPAA (BAA dla placówek służby zdrowia).

- Kontrola administracyjna: SAML/SCIM, zasady dotyczące urządzeń, DLP, zabezpieczenie prawne, ścieżki audytu i przywracanie danych po ataku ransomware.

- Klienci o otwartym kodzie źródłowym, możliwe do odtworzenia kompilacje oraz programy bug bounty.

Szybki werdykt: Najlepsi dostawcy bezpiecznych rozwiązań do przechowywania danych w chmurze

Oto najlepsze opcje dla różnych potrzeb, biorąc pod uwagę konstrukcję szyfrowania, poziom prywatności i praktyczne funkcje:

- Najlepszy ogólny balans między prywatnością i użytecznością: Proton Drive (szwajcarski E2EE z rozwijającymi się funkcjami współpracy).

- Najlepsze dla zespołów z uregulowanymi przepisami i szczegółową kontrolą administracyjną: Tresorit (dojrzałe współdzielone E2EE i zarządzanie przedsiębiorstwem).

- Najlepsze dla rodzin i małych firm z ograniczonym budżetem: Sync.com (pamięć masowa niewymagająca wiedzy, z prostą obsługą udostępniania).

- Najlepsza elastyczność E2EE dla jednego folderu: Dodatek pCloud + Crypto (jurysdykcja szwajcarska; E2EE dla wyznaczonych folderów).

- Najlepsze pod kątem dużej przestrzeni dyskowej i bezpiecznych łączy: MEGA (domyślnie E2EE, rozbudowane funkcje udostępniania).

- Najlepsze do bezpiecznego tworzenia kopii zapasowych (nie do pełnej synchronizacji dysku): SpiderOak ONE Backup (kopia zapasowa bez wiedzy użytkownika i wersjonowanie).

Popularne dyski, takie jak Google Drive, Microsoft OneDrive i iCloud, korzystają z silnego szyfrowania po stronie serwera, ale domyślnie nie są szyfrowane zerową wiedzą. Nadal można osiągnąć doskonałe bezpieczeństwo, dodając szyfrowanie po stronie klienta (patrz sekcja dotycząca wzmacniania zabezpieczeń poniżej).

Głębokie nurkowanie według dostawcy

1. Proton Drive – szwajcarski, bezpieczny magazyn danych Zero Knowledge

Szwajcarska firma Proton Drive, której filozofią jest dbałość o prywatność, oferuje rozwiązanie E2EE do przechowywania i udostępniania plików w aplikacjach internetowych i mobilnych. Integruje się z ekosystemem Proton (poczta, kalendarz, VPN), tworząc spójny pakiet rozwiązań zapewniających prywatność.

- Plusy: Domyślny E2EE; silna kontrola łączy; jurysdykcja szwajcarska; obsługa klucza dostępu/uwierzytelniania dwuskładnikowego (2FA); duża szybkość działania produktu; kultura prywatności.

- Wady: Dysk/synchronizacja komputerów stacjonarnych ciągle się rozwija w porównaniu do długoletnich konkurentów; mniej funkcji administracyjnych dla przedsiębiorstw niż Tresorit.

- Najlepszy dla: Osoby prywatne, twórcy i małe zespoły, dla których priorytetem jest brak wiedzy i prywatność.

2. Tresorit – Enterprise Encrypted Cloud z kontrolą

Tresorit jest pionierem kompleksowo szyfrowanej współpracy dla firm. Jego „tresory” (bezpieczne foldery) oferują szczegółowe uprawnienia, silne opcje linków i administrację na poziomie korporacyjnym.

- Plusy: Dojrzałe udostępnianie E2EE, konsola administracyjna, SSO/SCIM, opcje przechowywania danych, zasoby zgodności.

- Wady: Ceny premium; krzywa uczenia się dla użytkowników nietechnicznych.

- Najlepszy dla: Małe i średnie firmy oraz przedsiębiorstwa potrzebujące zarządzania za pomocą E2EE.

3. Sync.com – Przystępna cenowo przestrzeń dyskowa w chmurze Zero Knowledge

Sync.com oferuje zerowe przechowywanie wiedzy i proste udostępnianie w atrakcyjnych cenach. Jego prostota sprawia, że jest to ulubione miejsce rodzin, freelancerów i małych zespołów.

- Plusy: Domyślnie zero wiedzy; łatwa ochrona linków; przystępne plany; wersjonowanie i odzyskiwanie.

- Wady: Mniej elementów sterujących przedsiębiorstwa; wydajność może się różnić w przypadku bardzo dużych bibliotek.

- Najlepszy dla: Osoby prywatne i małe zespoły, którym zależy na wysokiej prywatności i minimalnej złożoności.

4. pCloud – elastyczne przechowywanie danych z opcją kryptograficzną

pCloud przechowuje dane w regionach UE/USA pod nadzorem szwajcarskiej firmy. Z płatnym dodatkiem „Crypto” zyskujesz szyfrowanie po stronie klienta dla określonych folderów, zachowując jednocześnie niezaszyfrowane obszary do współpracy.

- Plusy: Elastyczna konfiguracja, plany na całe życie, selektywne E2EE, funkcje dostosowane do multimediów.

- Wady: Pełne konto E2EE nie jest domyślne; kryptowaluty są dodatkowo płatne.

- Najlepszy dla: Użytkownicy potrzebujący połączenia szyfrowanych sejfów i standardowych folderów do współpracy.

5. MEGA – Szyfrowana chmura z dużą pojemnością

MEGA oferuje domyślnie E2EE i hojne poziomy pamięci masowej. Jest znana z solidnej kontroli łączy i klientów międzyplatformowych. Jak w przypadku każdego dostawcy, zapoznaj się z dokumentacją bezpieczeństwa i przechowuj klucze odzyskiwania w bezpiecznym miejscu.

- Plusy: Domyślny E2EE, bogate funkcje udostępniania, duże opcje przechowywania.

- Wady: Niektóre zaawansowane funkcje kontroli przedsiębiorstw są ograniczone w porównaniu ze specjalistycznymi platformami biznesowymi.

- Najlepszy dla: Zaawansowani użytkownicy i zespoły potrzebujące dużej ilości miejsca z E2EE.

6. SpiderOak.ONE – Bezpieczne przechowywanie kopii zapasowych bez wiedzy

SpiderOak koncentruje się na bezpiecznym tworzeniu kopii zapasowych bez wiedzy (zero knowledge) i wersjonowaniu, a nie na współpracy na zasadzie pełnego dysku. Jeśli priorytetem jest odporność na ataki ransomware i długoterminowe przechowywanie danych, to jest to mocny kandydat.

- Plusy: Brak konieczności tworzenia kopii zapasowej wiedzy, rozbudowane wersjonowanie, obsługa wielu platform.

- Wady: Nie jest to typowy „napęd” do współpracy w czasie rzeczywistym; interfejs użytkownika jest zorientowany na tworzenie kopii zapasowych przepływów pracy.

- Najlepszy dla: Osoby i organizacje, które priorytetowo traktują niezmienne kopie zapasowe i odzyskiwanie danych.

Dyski głównego nurtu z szyfrowaniem po stronie klienta

Dysk Google, OneDrive i iCloud korzystają z silnego szyfrowania po stronie serwera, ale zachowują klucze do różnych funkcji konta i współpracy. Możesz zastosować ochronę „zero knowledge”, szyfrując pliki przed przesłaniem za pomocą narzędzi takich jak Cryptomator, Boxcryptor lub rclone crypt, uzyskując w ten sposób większość korzyści płynących z dysków skoncentrowanych na prywatności, zachowując jednocześnie znane ekosystemy.

Lista kontrolna bezpieczeństwa i zgodności do porównywania dostawców

- Model szyfrowania: E2EE/zerowa wiedza na różnych urządzeniach i dzielenie się nią?

- Poświadczenie: Klucze dostępu, TOTP, klucze sprzętowe, zatwierdzenia urządzeń?

- Udostępnianie kontroli: Hasła, wygaśnięcia, logi dostępu, tylko do odczytu, znak wodny?

- Lokalizacja danych: UE/EOG, Szwajcaria, Kanada lub inne regiony o rygorystycznych przepisach dotyczących ochrony prywatności?

- Postawa zgodności: Zastosowano narzędzia ISO 27001, SOC 2, GDPR, funkcje HIPAA tam, gdzie są potrzebne?

- Sprężystość: Wersjonowanie, przywracanie po ataku ransomware, niezmienne migawki, przetestowane odzyskiwanie danych?

- Przejrzystość: Dokumenty dotyczące bezpieczeństwa publicznego, odpowiedzialne ujawnianie informacji, testy przeprowadzane przez podmioty trzecie?

Jak wzmocnić swoją pamięć masową w chmurze już dziś

- Użyj silnego hasła i włącz klucze dostępu lub uwierzytelnianie dwuskładnikowe. aplikacje uwierzytelniające lub klucze bezpieczeństwa przez SMS.

- Szyfruj przed przesłaniem, aby uzyskać prawdziwą wiedzę zerową. Narzędzia takie jak Cryptomator czy „crypt” firmy rclone dają Ci kontrolę po stronie klienta.

- Segmentuj poufne dane w dedykowanych szyfrowanych folderach lub sejfach zabezpieczonych unikalnymi hasłami.

- Zablokuj udostępnianie: ustaw hasła łączy, daty wygaśnięcia i limity pobierania; regularnie przeglądaj dzienniki dostępu.

- Włącz kontrolę wersji i testuj przywracanie danych raz na kwartał, aby zapobiec przypadkowemu usunięciu danych i atakom ransomware.

- Zachowaj kopie kluczy odzyskiwania w trybie offline i przechowuj je w oddzielnym miejscu.

# Example: client-side encryption with rclone "crypt" over an S3/B2 backend

# 1) Configure your remote (e.g., Backblaze B2 as "b2remote")

rclone config

# 2) Create a crypt wrapper over a folder on that remote

rclone config create securevault crypt remote b2remote:team-archive \

filename-encryption standard \

directory-name-encryption true \

password-command "pass show vault/password" \

password2-command "pass show vault/salt"

# 3) Sync a local folder to the encrypted remote

rclone sync ~/Documents/Finance securevault:finance --fast-list --checksum --progress

# Result: Files are encrypted locally before upload, and the provider cannot read contents or filenames.FAQ

Które przechowywanie danych w chmurze naprawdę nie wymaga żadnej wiedzy?

Dostawcy tacy jak Proton Drive, Tresorit, Sync.com i MEGA stosują szyfrowanie typu end-to-end, dzięki czemu tylko Ty posiadasz klucze. pCloud oferuje zerową wiedzę o folderach chronionych przez dodatek Crypto. Zawsze weryfikuj zakres: niektóre usługi szyfrują wszystko; inne szyfrują tylko wyznaczone foldery lub linki.

Czy Dysk Google jest bezpieczny i czy mogę zmienić jego konfigurację na zerową?

Dysk Google stosuje silne szyfrowanie, ale przechowuje klucze po stronie serwera. Aby zapewnić prywatność bez wiedzy użytkownika, zaszyfruj pliki przed przesłaniem za pomocą narzędzi takich jak Cryptomator lub rclone crypt. Ty zachowujesz klucze, Google przechowuje tylko tekst zaszyfrowany, a Ty korzystasz z wygody ekosystemu Dysku.

Czy dostawcy szwajcarscy czy unijni są domyślnie bezpieczniejsi?

Jurysdykcja wpływa na ochronę prawną i zasady dostępu do danych. Szwajcaria i UE zazwyczaj oferują solidne ramy ochrony prywatności. Jednak model szyfrowania ma większe znaczenie: projekt zerowej wiedzy z solidną inżynierią zazwyczaj przeważa nad samą jurysdykcją.

Jaka jest różnica między szyfrowaniem typu end-to-end i szyfrowaniem po stronie serwera?

W przypadku szyfrowania typu end-to-end dane są szyfrowane na Twoim urządzeniu i dostawca nie może ich odszyfrować. W przypadku szyfrowania po stronie serwera dane są szyfrowane w stanie spoczynku w chmurze dostawcy, ale dostawca kontroluje klucze do funkcji takich jak podgląd w sieci i wyszukiwanie.

Jak bezpiecznie migrować dane między dostawcami chmury?

Najpierw wyeksportuj i zweryfikuj swoje dane. W przypadku przenoszenia do dostawcy danych niezerowych, zaszyfruj je lokalnie przed przesłaniem. Przenieś dane przez TLS, używając zaufanego klienta (rclone, aplikacja do synchronizacji z dostawcą), sprawdź sumy kontrolne i utrzymuj stare konto aktywne do momentu potwierdzenia wersji i uprawnień.

Wniosek

Jeśli Twoim priorytetem jest prywatność Dzięki nowoczesnej użyteczności, Proton Drive, Tresorit i Sync.com to doskonałe rozwiązania z zerową wiedzą. W przypadku mieszanych przepływów pracy, pCloud z Crypto lub MEGA może sprawdzić się doskonale.

Jeśli musisz pozostać w ekosystemach Google/Microsoft, dodaj szyfrowanie po stronie klienta. A dla pełnej kontroli rozważ własny stos hostowany na bezpiecznym serwerze. YouStable serwer w chmurze.