ჟურნალის მონიტორინგის ინსტრუმენტები სისტემისა და აპლიკაციების ჟურნალების შეგროვება, გაანალიზება, შენახვა და ანალიზი, რათა გუნდებმა შეძლონ პრობლემების აღმოჩენა, პრობლემების სწრაფად მოგვარება და შესაბამისობის დაცვა. 2026 წელს საუკეთესო ვარიანტები აერთიანებს რეალურ დროში ძიებას, შეტყობინებებს, გრძელვადიან შენახვას და ხელოვნური ინტელექტით დაფუძნებულ ინფორმაციას ღრუბელში, კონტეინერებსა და პრემიუმ ინფრასტრუქტურაში სრული დაკვირვებისა და ინციდენტებზე რეაგირებისთვის.

ლოგის მონიტორინგის სწორი ინსტრუმენტების არჩევა მნიშვნელოვნად შეამცირებს MTTR-ს, ფარული შეცდომების გამოვლენას და უსაფრთხოების მდგომარეობის გაუმჯობესებას. ეს დეტალური სახელმძღვანელო მოიცავს 2026 წლის 11 საუკეთესო ლოგის მონიტორინგის ინსტრუმენტს, მათი მუშაობის წესს, პრიორიტეტულობის მინიჭების ძირითად ფუნქციებს და პრაქტიკულ ნაბიჯებს ცენტრალიზებული ლოგის მასშტაბური დანერგვისთვის, სერვერზე 12+ წლიანი პრაქტიკული და დაკვირვების გამოცდილების საფუძველზე.

რა არის ლოგის მონიტორინგი?

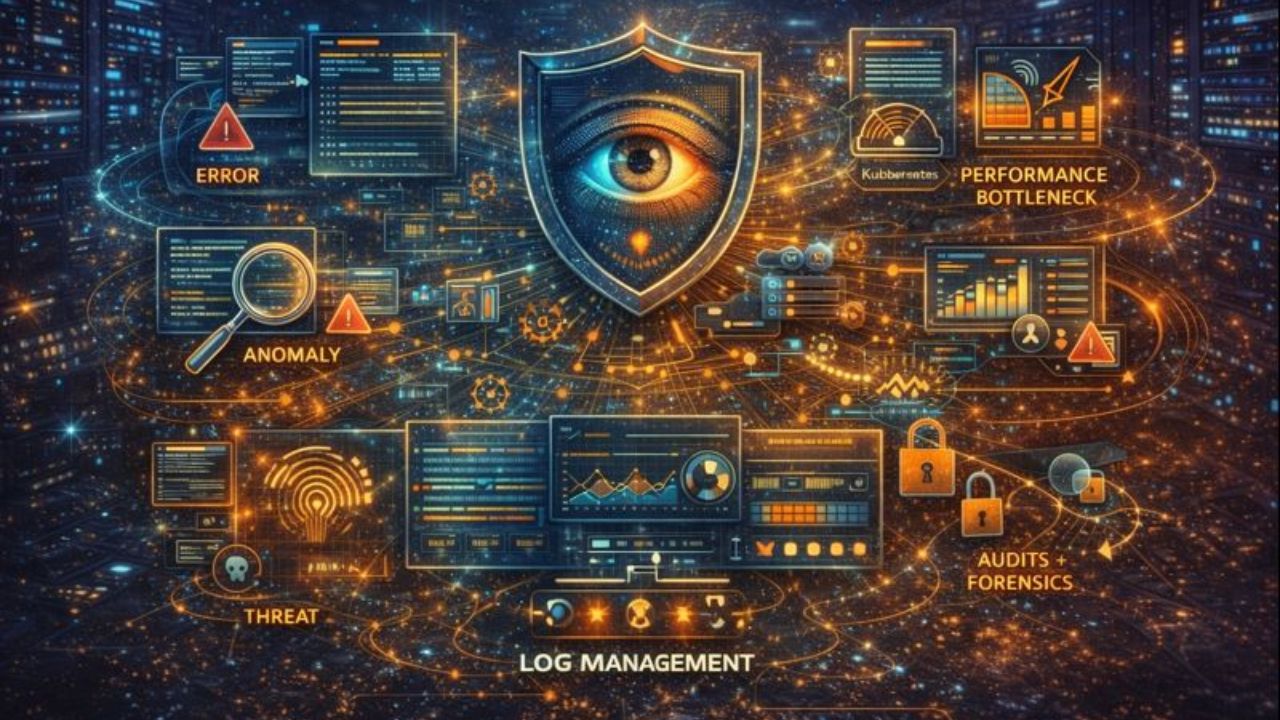

ლოგების მონიტორინგი არის სერვერებიდან, აპლიკაციებიდან, კონტეინერებიდან და ქსელური მოწყობილობებიდან ლოგების უწყვეტი შეგროვება და ანალიზი.

მიზანია შეცდომების, ანომალიების და შესრულების შეფერხებების რეალურ დროში აღმოჩენა. თანამედროვე პლატფორმები აერთიანებს ჟურნალს manageმონაცემები, მეტრიკა და კვალი (დაკვირვებადობა), ამავდროულად, გთავაზობთ დაფებს, გაფრთხილებებს, კორელაციას და გრძელვადიან შენახვას აუდიტისა და ფორენზიკისთვის.

როგორ მუშაობს ლოგის მონიტორინგი?

უმეტესი კონფიგურაცია მიჰყვება სტანდარტულ მილსადენს:

- ჟურნალის გადამზიდავები (მაგ., Filebeat, Fluent Bit, Promtail) აგროვებენ ჟურნალებს ჰოსტებიდან და კონტეინერებიდან.

- ფენის ბუფერების შეყვანა და ჟურნალების საცავში გადამისამართება (მაგ., Kafka, Logstash, Vector).

- დამუშავება აანალიზებს, ამდიდრებს და ნორმალიზებს ველებს (JSON, Grok, pipelines).

- საცავი ინდექსებს ან შეკუმშავს ჟურნალებს სწრაფი ძიებისთვის (Elasticsearch, Loki, ClickHouse).

- ანალიტიკის ინტერფეისი გთავაზობთ ძიებას, დაფებს, შეტყობინებებს და კორელაციას.

უსაფრთხოების გამოყენების შემთხვევებისთვის, პლატფორმები ამატებენ SIEM შესაძლებლობებს: საფრთხის აღმოჩენას, UEBA-ს და შესაბამისობის ანგარიშებს. SRE-სა და DevOps-ისთვის აქცენტი კეთდება რეალურ დროში ძიებაზე, მოთხოვნების შესრულებასა და ხარჯების კონტროლზე.

როგორ ავირჩიოთ საუკეთესო ჟურნალის მონიტორინგის ინსტრუმენტი?

შეუსაბამეთ თქვენი საჭიროებები ამ კრიტიკულ კრიტერიუმებს

- დაფარვა: Linux/Windows, Kubernetes, სერვერის გარეშე, Edge, ქსელური მოწყობილობები.

- შეყვანა და დამუშავება: JSON, Syslog, CloudTrail-ის მშობლიური მხარდაჭერა, Nginx, MySQLდა საბაჟო მილსადენები.

- მოთხოვნის სიჩქარე: ეფექტურობა ტუბერკულოზის დღეში და პიკური მატებების დროს.

- გაფრთხილება და ხელოვნური ინტელექტი: ზღურბლისა და ანომალიის შეტყობინებები, ხმაურის შემცირება და ძირითადი მიზეზის მინიშნებები.

- შენარჩუნება და შესაბამისობა: ცხელი/თბილი/ცივი დონეები, დაშიფვრა, RBAC, SOC 2/ISO 27001.

- ღირს: მიღება vs. შენარჩუნება vs. მოთხოვნები; პროგნოზირებადი ფასები და შენახვის კონტროლი.

- ეკოსისტემა: ინტეგრაციები CI/CD-თან, ბილეთების გაყიდვასთან, SIEM-თან და APM/მეტრიკასთან.

- მარტივად გამოყენება: ინტეგრაცია, შაბლონური დაფები და დაბალი სწავლის მრუდი.

2026 წლის 11 საუკეთესო ჟურნალის მონიტორინგის ინსტრუმენტი

1. სპლანკის პლატფორმა

Splunk კვლავ რჩება საწარმოს ჟურნალის ანალიტიკისა და უსაფრთხოების ცენტრად. ის გთავაზობთ შეუდარებელ ძიების შესაძლებლობებს, მოქნილ ინჰალაციას და ღრმა აპლიკაციების ეკოსისტემას. ძლიერი SIEM-ისა და დაკვირვების კავშირების წყალობით, ის ერგება რთულ, მრავალმომხმარებლიან გარემოს.

- საუკეთესო მსხვილი საწარმოები, უსაფრთხოების ოპერაციები, რეგულირებადი ინდუსტრიები.

- გამორჩეული: გაფართოებული შეკითხვის ენა, მანქანური სწავლების ინსტრუმენტების ნაკრები, მდიდარი RBAC.

- დადებითი: მომწიფებული ეკოსისტემა, უსაზღვრო გაფართოებადობა.

- Cons: ხარჯები და სირთულე შეიძლება მაღალი იყოს ფრთხილად მართვის გარეშე.

2. ელასტიური დაკვირვებადობა

Elastic აერთიანებს Elasticsearch-ს, Logstash/Beats-ს და Kibana-ს სრული სტეკის ჟურნალირებისა და მეტრიკისთვის. ის პოპულარულია მოქნილი, თვითშეფასების მქონე მომხმარებლებისთვის. managed ან ღრუბლოვანი განლაგებები და მასშტაბური ძლიერი ძიება.

- საუკეთესო გუნდები, რომლებსაც სურთ ღია ინსტრუმენტები ძლიერი ძიებითა და დაფებით.

- გამორჩეული: სქემა წაკითხვის/ჩაწერის, მიღების მილსადენების, ფლოტის/ელასტიური აგენტის შესახებ.

- დადებითი: უზარმაზარი საზოგადოება, მრავალმხრივი განლაგების მოდელები.

- Cons: კასეტური manageმენტი, ცხელი/თბილი საფეხურების მასშტაბირება ექსპერტიზას მოითხოვს.

3. Datadog-ის ჟურნალის მართვა

Datadog აერთიანებს ჟურნალებს მეტრიკასთან, კვალის შემცველობასთან და RUM-თან. მისი ჟურნალირების ფუნქციები ხაზს უსვამს ინტელექტუალურ შერჩევას, არხებს და კორელაციას - შესანიშნავია ღრუბლოვანი გუნდებისთვის, რომლებიც ეძებენ სწრაფ გამარჯვებებს და ძლიერ ვიზუალიზაციას.

- საუკეთესო Kubernetes-ის და მრავალღრუბლოვანი DevOps/პლატფორმის გუნდები.

- გამორჩეული: სერვისების ავტომატური კორელაცია და საკონტროლო სიები.

- დადებითი: სწრაფი შეფასება, შესანიშნავი UX.

- Cons: შეიძლება ძვირი გახდეს დიდი რაოდენობით მიღებისას შეკავების კონტროლის გარეშე.

4. გრაფანა ლოკი

Loki ინახავს ლოგებს შეკუმშული ნაკადების სახით და ახდენს ინდექსირებას ეტიკეტებზე, რაც მას მასშტაბურ ეკონომიურს ხდის. Promtail-თან და Grafana-სთან ერთად, ის Kubernetes-ისა და SRE გუნდებისთვის ფავორიტია.

- საუკეთესო Grafana stack-ის გამოყენებით, ხარჯების გათვალისწინებით, ღრუბლოვანი ლოგინგი.

- გამორჩეული: ეტიკეტებზე დაფუძნებული მოთხოვნები, ობიექტების შენახვისთვის მოსახერხებელი არქიტექტურა.

- დადებითი: შენახვის დაბალი ხარჯები; მარტივი კორელაცია მეტრიკებთან/საინფორმაციო დაფებთან.

- Cons: შეკითხვის დასმა ეტიკეტების კარგ ჰიგიენას მოითხოვს; კომპლექსურ შენახვის პოლიტიკას დაგეგმვა სჭირდება.

5. გრეილოგი

Graylog გთავაზობთ ძლიერ, მომხმარებლისთვის მოსახერხებელ ჟურნალს manageElasticsearch-სა და MongoDBის ცნობილია ეფექტური ძიებით, პროცესებითა და საწარმოს უსაფრთხოების მოდულებით.

- საუკეთესო საშუალო ბაზრის გუნდებს, რომლებსაც კონტროლი სჭირდებათ მეგასირთულის გარეშე.

- გამორჩეული: ნაკადზე დაფუძნებული მარშრუტიზაციისა და დამუშავების მილსადენები.

- დადებითი: მარტივი ინტერფეისი; კარგი გაფრთხილებისა და შესაბამისობის ფუნქციები.

- Cons: Elasticsearch-ის მასშტაბირება კვლავ მოითხოვს ფრთხილად ოპერაციებს.

6. სუმოს ლოგიკა

Sumo Logic გთავაზობთ ღრუბლოვან ტექნოლოგიებზე დაფუძნებულ ჟურნალის ანალიტიკას და SIEM-ს ძლიერი უსაფრთხოების ანალიტიკით, შესაბამისობის პაკეტებით და უწყვეტი ინტელექტის დაფებით.

- საუკეთესო ღრუბელზე ორიენტირებული ორგანიზაციები და უსაფრთხოების გუნდები.

- გამორჩეული: მზა კონტენტი აუდიტისა და საფრთხეების აღმოსაჩენად.

- დადებითი: გამჭვირვალედ მასშტაბირება; manageდ მომსახურება.

- Cons: საკუთრების შეკითხვის ენა; ფასები განსხვავდება მონაცემთა დონაციის მიხედვით.

7. ახალი რელიქვიების ჟურნალები

New Relic-ის ყოვლისმომცველი დაკვირვების ფუნქციის ნაწილი, New Relic Logs, მჭიდრო კორელაციას ახდენს APM-თან და ინფრასტრუქტურის მონაცემებთან. ის იდეალურია, როდესაც უკვე სტანდარტიზაციას ახდენთ New Relic-ზე.

- საუკეთესო სრული დასტის გუნდები, რომლებიც იყენებენ New Relic APM/ინფრასტრუქტურას.

- გამორჩეული: ერთი ინტერფეისი ჟურნალებისთვის, კვალის ასაღებად და მეტრიკებისთვის; მართვადი სამუშაო პროცესები.

- დადებითი: სწრაფი რეგისტრაცია; მომსახურების მკაფიო რუკები.

- Cons: ნაკლებად მოქნილი, ვიდრე „გააკეთე შენ თვითონ“ ტიპის დასტები; მასშტაბური ხარჯების გათვალისწინება.

8. მეზმო

Mezmo ფოკუსირებულია დეველოპერებისთვის მოსახერხებელ ჟურნალირებაზე გამარტივებული მიღებით, პირდაპირი ტეილით და ინტუიციური ძიებით. ძლიერია გუნდებისთვის, რომლებიც აფასებენ სიმარტივეს და სიჩქარეს.

- საუკეთესო სტარტაპები და პროდუქტის გუნდები სწრაფად მოძრაობენ.

- გამორჩეული: ცოცხალი კუდი და სწრაფი დაყენება Kubernetes-ზე და ვირტუალური მანქანებს.

- დადებითი: სუფთა UX; განგაშის და შენახვის კონტროლის გამოყენება მარტივია.

- Cons: შეიძლება არ აკლდეს ნიშური საწარმოს ფუნქციები ან SIEM-ის სიღრმე.

9. სემატექსტის ჟურნალები

სემატექსტი უზრუნველყოფს managed ჟურნალი manageინტეგრირებული მონიტორინგით. ის აბალანსებს ფუნქციებსა და ხელმისაწვდომ ფასს მოქნილი მონაცემთა გადაზიდვითა და ძლიერი ძიებით.

- საუკეთესო მცირე და საშუალო ბიზნესები, რომლებიც ფასისა და ხარისხის შესაბამისობას ეძებენ.

- გამორჩეული: ერთიანი მონიტორინგი + ჟურნალები; მარტივი მიწოდება Logsene-ის აგენტის დახმარებით.

- დადებითი: გამჭვირვალე ფასები; სწრაფი მოგება მცირე გუნდებისთვის.

- Cons: ნაკლები მოწინავე უსაფრთხოების ფუნქცია SIEM-ზე ორიენტირებულ პლატფორმებთან შედარებით.

10. AWS CloudWatch-ის ჟურნალები

AWS-ზე დატვირთული სამუშაო დატვირთვებისთვის, CloudWatch Logs გთავაზობთ მშობლიურ ინჰალაციას, მეტრიკის ამოღებას და გაფრთხილებებს. Log Insights-ის საშუალებით, შეგიძლიათ ჟურნალებში შეკითხვების გაგზავნა ინფრასტრუქტურის მართვის გარეშე.

- საუკეთესო სუფთა ან პირველადი AWS გარემო.

- გამორჩეული: მჭიდრო ინტეგრაცია Lambda-სთან, ECS/EKS-თან, ALB-თან და CloudTrail-თან.

- დადებითი: სერვერის გარეშე; ინტეგრირდება AWS სერვისების სხვადასხვა ნაწილში.

- Cons: ღრუბლოვან სივრცეში ხილვადობა შეზღუდულია; ხარჯების კონტროლს ფილტრები და შენარჩუნების პოლიტიკა სჭირდება.

11. CrowdStrike Falcon-ის ჟურნალის მასშტაბი

Falcon LogScale შექმნილია დაბალი შეყოვნების მქონე მონაცემების მიღებისა და მასიური მასშტაბით წარმოუდგენლად სწრაფი ძიებისთვის. უსაფრთხოებისთვის ძლიერი შესაბამისობა და მაღალი გამტარუნარიანობის დაკვირვებადობის სამუშაო დატვირთვები.

- საუკეთესო მაღალი შთანთქმის, დაბალი ლატენტობის უსაფრთხოებისა და SRE გამოყენების შემთხვევები.

- გამორჩეული: სტრიმინგის არქიტექტურა; სწრაფი მოთხოვნები ბოლო მონაცემებზე.

- დადებითი: ელეგანტურად უმკლავდება წვეტებს; ეფექტური შეკუმშვა.

- Cons: შეკითხვის ენის შესწავლის მრუდი; საწარმოსთვის პრიორიტეტული პოზიციონირება.

მოკლე შედარება: რომელი უნდა აირჩიოთ?

- ყველაზე სწრაფი ადაპტაცია: Datadog, Mezmo, New Relic, Sematext

- მასშტაბური შენახვის ყველაზე დაბალი ხარჯები: გრაფანა ლოკი

- საუკეთესოა მხოლოდ AWS-ის სტეკებისთვის: CloudWatch-ის ჟურნალები

- ყველაზე მოქნილი ღია სტეკი: ელასტიური, გრეილოგი

- საწარმოს SIEM სიღრმე: სპლანკი, სუმოს ლოგიკა, ფალკონის ლოგსკალი

როგორ განვახორციელოთ ჟურნალის მონიტორინგი 7 ნაბიჯში – ეტაპობრივი სახელმძღვანელო

- განსაზღვრეთ მიზნები: პრობლემების მოგვარება, SLO-ები, უსაფრთხოება, შესაბამისობა ან ყველაფერი ეს.

- სავარაუდო მოცულობა: ლოგები/დღეში, პიკური გამტარუნარიანობა, შენარჩუნების თვეები.

- აირჩიეთ პლატფორმა: შეადარეთ მახასიათებლები და ხარჯები თქვენს მიზნებსა და მოცულობას.

- ფორმატების სტანდარტიზაცია: უპირატესობა მიენიჭოს JSON ჟურნალებს; დაამატეთ მოთხოვნის ID-ები და მომხმარებლის/სესიის ინფორმაცია.

- გემის ჟურნალები: დააინსტალირეთ აგენტები (Filebeat/Fluent Bit/Promtail) ბუფერებით და შეჩერებით.

- შეტყობინებების დაყენება: დაიწყეთ შეცდომების მაჩვენებლით, შეყოვნების პიკებით, ავტორიზაციის წარუმატებლობით და 5xx აფეთქებებით.

- ხარჯების ოპტიმიზაცია: ხმაურიანი ველების, გამართვის ნიმუშების ჟურნალების, იარუსების შენახვის წაშლა.

# Example: Filebeat to Elasticsearch with JSON parsing

filebeat.inputs:

- type: filestream

id: app-logs

paths:

- /var/log/myapp/*.log

parsers:

- ndjson:

overwrite_keys: true

add_error_key: true

processors:

- add_host_metadata: ~

- add_cloud_metadata: ~

output.elasticsearch:

hosts: ["https://es-prod:9200"]

protocol: "https"

username: "${ES_USER}"

password: "${ES_PASS}"

index: "app-logs-%{+yyyy.MM.dd}"

setup.template.enabled: true

setup.ilm.enabled: true

setup.ilm.rollover_alias: "app-logs"

setup.ilm.pattern: "{now/d}-000001"რეალურ სამყაროში გამოყენების შემთხვევები

- ინციდენტის პასუხი: ბოლო 15 წუთის განმავლობაში Kubernetes-ის პოდებში დაშვებული ყველა 5xx შეცდომის შესახებ ინფორმაციის მოძიება; SHA-ს განლაგების კორელაცია.

- უსაფრთხოების მონიტორინგი: განმეორებითი წარუმატებელი შესვლის ან ადმინისტრატორის უჩვეულო ქმედებების შემთხვევაში შეტყობინებების გააქტიურება; აუდიტისთვის 1 წლის განმავლობაში შენახვა.

- ხარჯების ოპტიმიზაცია: ხმაურიანი გამართვის ჟურნალები გადაამისამართეთ ცივ საცავში; შეინახეთ მხოლოდ სტრუქტურირებული ველები, რომლებიც ძიებისთვის არის საჭირო.

- შესაბამისობა: შექმენით PCI DSS/ISO 27001 აუდიტის კვალი როლებზე დაფუძნებული წვდომით და უცვლელი შენახვით.

პროფესიონალური რჩევები ჰოსტინგისა და დაკვირვებადობის სფეროში 12+ წლიანი გამოცდილებიდან

- ნაკლები ჟურნალირება, უკეთესი ჟურნალირება: გამოუშვით სტრუქტურირებული JSON ფაილი თანმიმდევრული გასაღებებით; მოერიდეთ დასტის ტრასების ჩატვირთვას ცხელ ბილიკებზე.

- ყველაფერი შეადარეთ: ჟურნალის ყველა ხაზს დაამატეთ request_id, user_id და service name.

- ბიუჯეტის მართვა: მონაცემების ცხელ საცავში მოხვედრამდე, დააწესეთ შეზღუდვა შეყვანის შესახებ პროცესორების, შერჩევისა და ფილტრაციის წესების გამოყენებით.

- Shift-მარცხნივ: CI-ში ჟურნალის ფორმატების დადასტურება და არასწორად ფორმირებული მოვლენების ადრეულ ეტაპზე უარყოფა.

- გაუშვით დაჯავშნა: გარდაქმენით განმეორებადი შეტყობინებები საკონტროლო წიგნებად; დააკავშირეთ დაფები, მოთხოვნები და გამოსწორების ნაბიჯები.

ხშირად დასმული კითხვები

რა არის Kubernetes-ის საუკეთესო ჟურნალის მონიტორინგის ინსტრუმენტები 2026 წელს?

საუკეთესო ვარიანტებს შორისაა Grafana Loki Promtail-ით, Datadog Logs, Elastic Observability და New Relic Logs. ესენი ინტეგრირდება Kubernetes-ის მეტამონაცემებთან, მხარს უჭერენ ავტომატურ მასშტაბირებას და აკავშირებენ ჟურნალებს მეტრიკებთან და კვალის ანალიზთან უფრო სწრაფი ძირეული მიზეზის ანალიზისთვის.

როგორ შევამცირო ჟურნალის მონიტორინგის ხარჯები ინფორმაციის დაკარგვის გარეშე?

გამოიყენეთ JSON ველები, ამოიღეთ ხმაურიანი ატრიბუტები, შექმენით დეტალური ჟურნალების ნიმუშები და იარუსების შენახვა (ცხელი/თბილი/ცივი). დააყენეთ შენახვა ინდექსის/ეტიკეტის მიხედვით და შექმენით მარშრუტიზაციის წესები დაბალი მნიშვნელობის ჟურნალების ობიექტის შენახვაში არქივირებისთვის.

ღია კოდის ლოგინგი (ELK, Loki, Graylog) უკეთესია თუ SaaS?

ღია კოდი გთავაზობთ კონტროლს და პოტენციურ ხარჯების დაზოგვას მასშტაბურად, მაგრამ მოითხოვს ოპერაციული ექსპერტიზას. SaaS პლატფორმები აჩქარებს განლაგებას, ამცირებს მოვლა-პატრონობას და ამატებს ხელოვნური ინტელექტის ფუნქციებს. აირჩიეთ გუნდური უნარების, შესაბამისობისა და ბიუჯეტის პროგნოზირებადობის საფუძველზე.

რა განსხვავებაა ლოგის მონიტორინგსა და SIEM-ს შორის?

ჟურნალის მონიტორინგი ფოკუსირებულია პრობლემების მოგვარებასა და მუშაობაზე. SIEM ამატებს უსაფრთხოების აღმოჩენებს, საფრთხეების შესახებ ინფორმაციას, UEBA-ს და შესაბამისობის ანგარიშგებას. ამჟამად ბევრი ინსტრუმენტი აერთიანებს ორივეს, მაგრამ უსაფრთხოების გუნდებს ხშირად სჭირდებათ SIEM-ის დონის ფუნქციები და მონაცემთა მართვა.

რამდენი ჟურნალის შენახვა მჭირდება?

SRE/DevOps-ისთვის, ცხელი მონაცემების შენახვის ვადა ტიპიურია 7-30 დღე, ხოლო თბილ ან ცივ დონეებში 3-6 თვე. უსაფრთხოებას/შესაბამისობას შეიძლება 1-7 წელი დასჭირდეს. დანერგეთ ეტაპობრივი შენახვა, რათა ცხელი მონაცემები მოძიებადი იყოს და დანარჩენი ეკონომიურად დაარქივოთ.