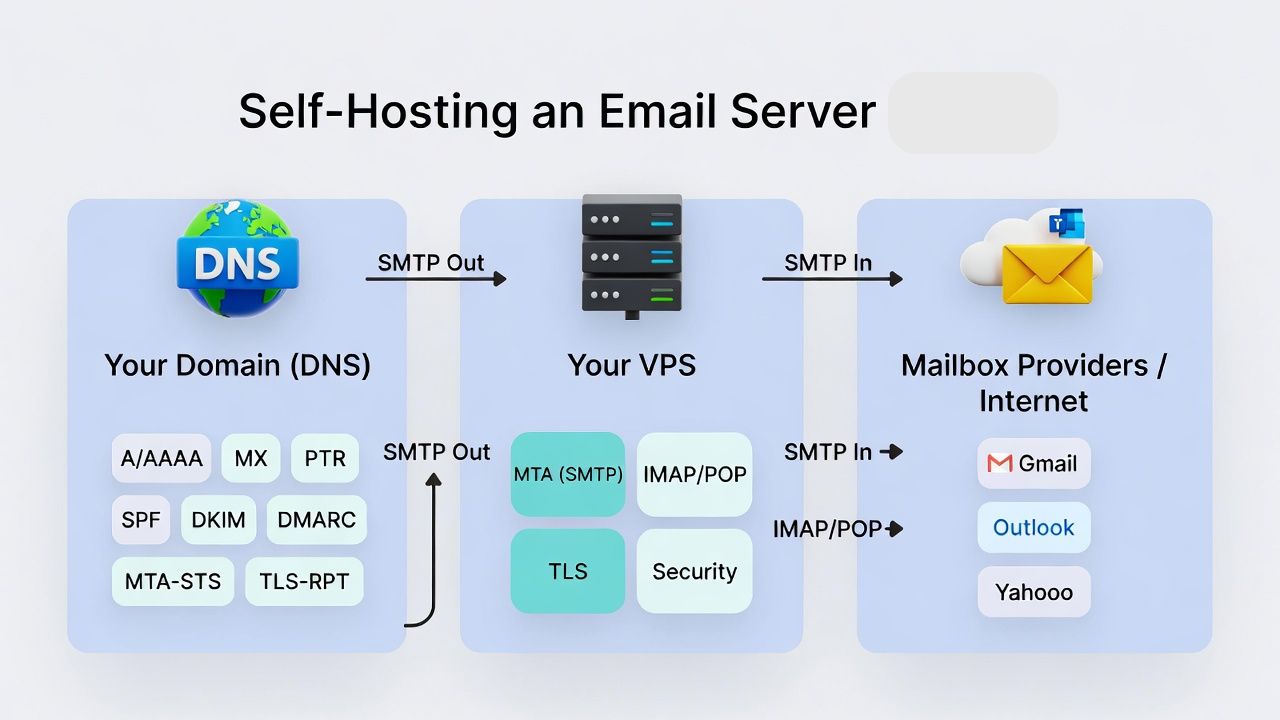

Para mag-self-host ng email server sa 2026, i-secure ang isang VPS gamit ang static IPv4, i-configure DNS (A/AAAA, MX, PTR/rDNS, SPF, DKIM, DMARC), mag-install ng MTA at IMAP stack (hal., Postfix + Dovecot o Mailcow), ipatupad ang TLS gamit ang MTA-STS/TLS-RPT, patigasin ang seguridad (firewall, Fail2ban, anti-spam), at patunayan ang deliverability.

Iniisip mo ba kung paano mag-self hosting ng email server sa 2026? Ang gabay na ito ng eksperto ay gagabay sa mga nagsisimula at propesyonal sa pagpili ng stack, DNS at pag-setup ng seguridad, mga pinakamahusay na kasanayan sa paghahatid, at mga totoong impormasyon. Matututunan mo ang eksaktong mga hakbang upang mag-set up ng isang maaasahan, ligtas, at sumusunod sa mga self-hosted mail system na nagpapadala ng mga inbox.

Ano ang Kahulugan ng Self Hosting Email (at Kung Dapat Mong Gawin)

Ang ibig sabihin ng self-hosting email ay kontrolado mo ang Mail Transfer Agent (SMTP), mga serbisyo ng IMAP/POP, DNS, seguridad, at pagsunod sa iyong sariling server.

Magkakaroon ka ng privacy at pagmamay-ari, ngunit ikaw rin ang mananagot para sa deliverability, uptime, pagtatanggol sa spam, at pagsunod sa mga batas. Sa 2026, ang mga tagapagbigay ng mailbox ay magiging mas mahigpit kaysa dati, kaya mahalaga ang pagpapatupad.

Mabilisang Checklist ng mga Kinakailangan

- VPS o dedikadong server na may static IPv4 (at opsyonal IPv6), malinis na reputasyon ng IP, at baligtarin DNS suportahan

- Bukas palabas port 25 (maraming ulap ang humaharang dito), kasama ang papasok na 25/465/587 at 143/993

- Domain na may DNS kontrolin: A/AAAA, MX, PTR (sa pamamagitan ng host), SPF, DKIM, DMARC, MTA-STS, TLS-RPT

- Linux OS (Inirerekomenda ang Ubuntu 22.04/24.04 LTS), 2+ vCPU, 4-8 GB RAM para sa magaan na paggamit

- Patong-patong ng paghahatid: Postfix + Dovecot o isang suite tulad ng Mailcow/Mail in a Box/iRedMail

- Mga sertipiko ng TLS (I-encrypt Natin), firewall, Fail2ban, pag-filter ng spam/virus

- Mga backup, pagsubaybay, at access sa mga tool ng blocklist at postmaster

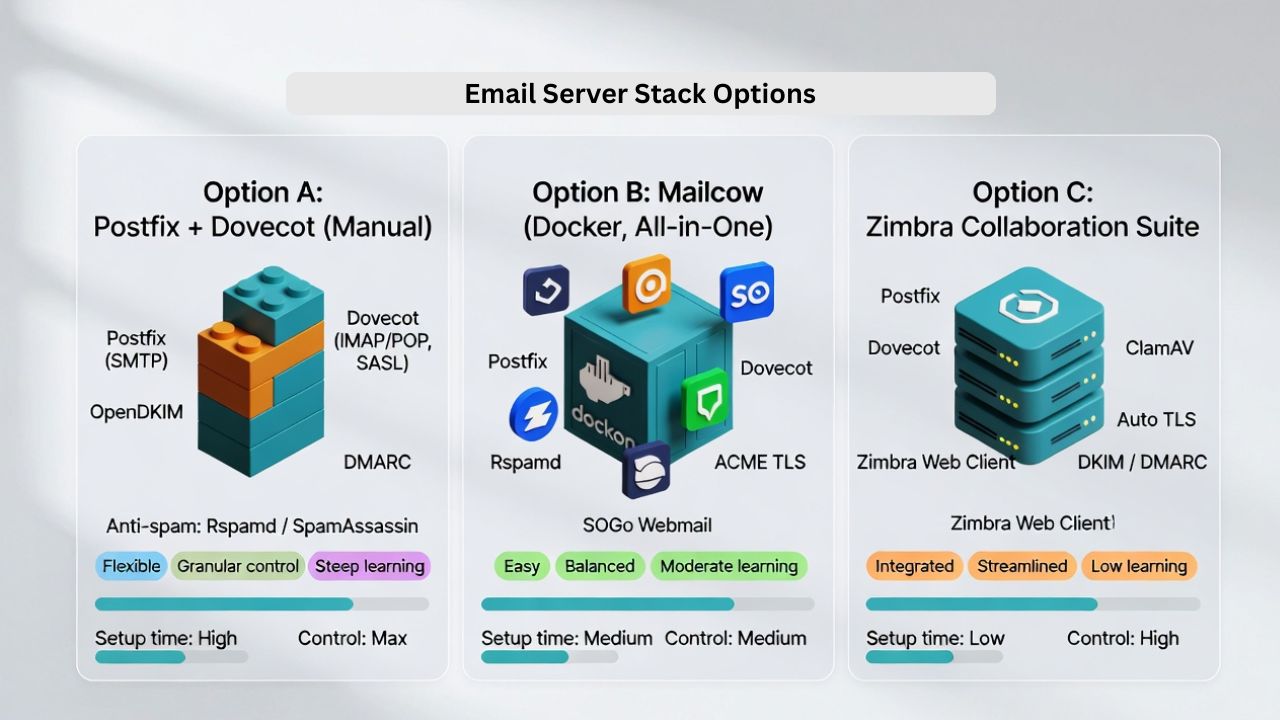

Mga Opsyon sa Stack: Piliin ang Iyong Landas

Opsyon A: Postfix + Dovecot (Manual, Flexible)

Pinakamahusay para sa mga admin na nagnanais ng detalyadong kontrol. Pinagsasama mo ang Postfix (SMTP), Dovecot (IMAP/POP at SASL auth), OpenDKIM, at isang anti-spam tool tulad ng Rspamd o SpamAssassin. Pinakamataas na learning curve, pinakamataas na transparency at performance.

Opsyon B: Mailcow (Docker, Lahat sa Isa)

Modernong Dockerized suite na may Postfix, Dovecot, Rspamd, SOGo webmail, ACME TLS, DKIM, DMARC, at admin UI. Mas mabilis sa produksyon gamit ang mga wastong default at isang malakas na komunidad. Mahusay na balanse para sa mga SMB at mga propesyonal na gustong maging maayos nang walang vendor lock in.

Opsyon C: Mail in a Box o iRedMail (May Gabay na Pag-setup)

Mga scripted installer na mabilis na nagko-configure ng gumaganang server. Mas kaunting gumagalaw na bahagi kaysa sa Mailcow, mainam para sa maliliit na team o personal na domain na may limitadong oras.

Mga Kinakailangan sa Server at Network

- OS: Inirerekomenda ang Ubuntu 24.04 LTS

- Mga Mapagkukunan: 2 vCPU, 4-8 GB RAM, 40-80 GB SSD para sa maliliit na organisasyon

- Network: Statik IPv4, opsyonal IPv6; siguraduhing pinapayagan ang outbound port 25

- rDNS: Dapat itakda ng iyong provider ang PTR sa mail.yourdomain.com

- Time: Pinagana ang NTP; ang hindi magkatugmang oras ay nakakasira sa TLS/DKIM

Tip: Maraming hyperscaler ang nagba-block ng port 25 bilang default. Pumili ng host na magbubukas nito kapag hiniling at sumusuporta sa rDNS. YouStable Kasama sa mga plano ng VPS ang dedikadong IPv4, rDNS suporta, at opsyonal manageAng d hardening ay mainam para sa mga mail server.

DNS Konpigurasyon na Maghahatid sa 2026

Mga Rekord ng A/AAAA at MX

- A: mail.yourdomain.com → iyong IPv4

- AAAA: mail.yourdomain.com → iyong IPv6 (opsyonal ngunit inirerekomenda)

- MX: yourdomain.com → mail.yourdomain.com (priyoridad 10)

PTR (Baliktad DNS)

Itinakda ng iyong host: iyong IPv4 Dapat i-map ang PTR sa mail.yourdomain.com at dapat bumalik ang pangalang iyon sa parehong IP. Ang kawalan ng PTR ay isang malaking problema sa paghahatid.

SPF, DKIM, DMARC

- SPF (RFC 7208):

v=spf1 a mx ip4:YOUR.IP all(higpitan saallpagkatapos ng pagpapatunay) - DKIM (RFC 6376): Bumuo ng 2048 bit keys; i-publish ang selector TXT; lagdaan ang outbound mail

- DMARC (RFC 7489): Magsimula sa

v=DMARC1; p=none; rua=mailto:dmarc@yourdomain.com; ruf=mailto:dmarc@yourdomain.com; sp=none; adkim=s; aspf=sLumipat saquarantineorrejectpagkatapos ng pagsubaybay

MTA STS at TLS RPT (Modernong Paghahatid)

- MTA STS (RFC 8461): Mag-host ng isang patakaran sa

mta-sts.yourdomain.comat ilathala_mta-stsTXT. Nagpapatupad ng TLS para sa SMTP - Pag-uulat ng SMTP TLS (RFC 8460): Maglathala

_smtp._tlsMag-text gamit ang iyong report mailbox para makita ang mga isyu sa TLS

BIMI (Opsyonal na Tiwala sa Tatak)

Para sa mga brand, i-publish ang BIMI na nakaturo sa isang SVG logo at, kung kinakailangan, isang Verified Mark Certificate (VMC). Hindi mahalaga para sa function, ngunit maaaring mapabuti ang pagkilala sa ilang inbox.

Hakbang-hakbang: Postfix + Dovecot sa Ubuntu (Edisyong 2026)

Ang simpleng setup na ito ay kayang gawin sa produksyon para sa maliliit na team.

Palitan ang mga placeholder ng iyong mga value. Isaalang-alang ang Mailcow kung mas gusto mo ang mas mabilis at integrated stack.

# 1) System prep

sudo apt update && sudo apt -y upgrade

sudo timedatectl set-timezone UTC

sudo apt -y install ufw fail2ban certbot

# 2) Open firewall

sudo ufw allow 22/tcp

sudo ufw allow 25/tcp # SMTP

sudo ufw allow 465/tcp # SMTPS

sudo ufw allow 587/tcp # Submission

sudo ufw allow 993/tcp # IMAPS

sudo ufw --force enable

# 3) TLS cert (replace domain)

sudo apt -y install nginx

sudo certbot certonly --nginx -d mail.yourdomain.com --agree-tos -m admin@yourdomain.com --redirect

# 4) Install core mail services

sudo apt -y install postfix postfix-pcre dovecot-imapd dovecot-lmtpd dovecot-core opendkim opendkim-tools opendmarc rspamdI-configure ang Postfix main.cf (mga pangunahing direktiba):

# /etc/postfix/main.cf (excerpt)

myhostname = mail.yourdomain.com

myorigin = /etc/mailname

mydestination = localhost

inet_interfaces = all

mynetworks = 127.0.0.0/8 [::1]/128

relay_domains =

smtputf8_enable = yes

# TLS

smtpd_tls_cert_file = /etc/letsencrypt/live/mail.yourdomain.com/fullchain.pem

smtpd_tls_key_file = /etc/letsencrypt/live/mail.yourdomain.com/privkey.pem

smtpd_use_tls = yes

smtpd_tls_security_level = may

smtp_tls_security_level = may

smtpd_tls_protocols = !SSLv2, !SSLv3

smtpd_tls_ciphers = high

# Auth and submission

smtpd_sasl_type = dovecot

smtpd_sasl_path = private/auth

smtpd_sasl_auth_enable = yes

smtpd_recipient_restrictions = permit_sasl_authenticated, reject_unauth_destination

submission inet n - y - - smtpd

-o syslog_name=postfix/submission

-o smtpd_tls_security_level=encrypt

-o smtpd_sasl_auth_enable=yes

smtps inet n - y - - smtpd

-o syslog_name=postfix/smtps

-o smtpd_tls_wrappermode=yes

-o smtpd_sasl_auth_enable=yesPagpapatotoo ng Dovecot at IMAP:

# /etc/dovecot/dovecot.conf (excerpt)

protocols = imap lmtp

disable_plaintext_auth = yes

auth_mechanisms = plain login

ssl = required

ssl_cert = </etc/letsencrypt/live/mail.yourdomain.com/fullchain.pem

ssl_key = </etc/letsencrypt/live/mail.yourdomain.com/privkey.pem

# /etc/dovecot/conf.d/10-master.conf (auth socket for Postfix)

service auth {

unix_listener /var/spool/postfix/private/auth {

mode = 0660

user = postfix

group = postfix

}

}Paganahin ang pag-sign ng DKIM:

# OpenDKIM

sudo mkdir -p /etc/opendkim/keys/yourdomain.com

sudo opendkim-genkey -b 2048 -s mail -d yourdomain.com -D /etc/opendkim/keys/yourdomain.com

sudo chown opendkim:opendkim /etc/opendkim/keys/yourdomain.com/*

# /etc/opendkim.conf (excerpt)

Syslog yes

UMask 002

Mode sv

Canonicalization relaxed/simple

Socket inet:12345@localhost

Selector mail

KeyFile /etc/opendkim/keys/yourdomain.com/mail.private

Domain yourdomain.com

# Postfix milter hooks in /etc/postfix/main.cf

milter_default_action = accept

milter_protocol = 6

smtpd_milters = inet:localhost:12345

non_smtpd_milters = $smtpd_miltersDMARC at pagsala ng spam:

# OpenDMARC service (listen on localhost:8893), then:

# /etc/postfix/main.cf

smtpd_milters = inet:localhost:12345, inet:localhost:8893

non_smtpd_milters = $smtpd_milters

# Rspamd integrates via milter too; follow distro docs for /etc/rspamd/local.d/I-restart ang mga serbisyo at subukan:

sudo systemctl restart postfix dovecot opendkim opendmarc rspamd

echo "test body" | mail -s "Test" you@externaldomain.comMga Mahahalagang Kaalaman sa Pagpapatibay ng Seguridad

- Gumamit ng encryption: Ipatupad ang TLS sa mga submission port na 465/587; mas gusto ang TLS 1.2+ at mga modernong cipher

- Malakas na awtorisasyon: Mahahabang password o passphrase; isaalang-alang ang OAuth2 sa mga sinusuportahang client

- Depensa ng brute force: Fail2ban para sa mga kulungan ng Postfix at Dovecot

- Antispam/AV: Rspamd (o SpamAssassin) at ClamAV; maingat na paganahin ang greylisting

- Pinakamababang pribilehiyo: Paghiwalayin ang mga gumagamit ng Unix para sa mga serbisyo; paghigpitan ang pag-access sa shell

- update: Mga walang-abang na pag-upgrade para sa mga patch ng seguridad, mga regular na pag-update ng kernel

- Mga backup: Mga offsite na naka-encrypt na backup para sa /etc/, maildirs, at DNS export

- Pag-log/pagsubaybay: Mga tala ng journal, rspamd UI, at mga ulat ng SMTP TLS sa pamamagitan ng TLS-RPT

Paghahatid: Paano Mapunta sa Inbox

- Mainit up: Magpadala muna ng maliliit na volume; iwasan ang mga biglaang pagtaas ng volume

- Reputasyon: Suriin ang mga blocklist (Spamhaus, Barracuda, SORBS) bago mag-live

- Hindi pagbabago: Ihanay ang HELO/EHLO sa PTR at From domain; gumamit ng stable envelope mula sa

- Nilalaman: Iwasan ang mga spamming keyword, gumamit ng wastong text to image ratio, at magsama ng plain text na bahagi

- Ilista ang kalinisan: Nakumpirmang pag-opt in, madaling pag-unsub, pag-alis ng mga hard bounce at mga chronic soft bounce

- Mga kagamitan ng Postmaster: Mag-enroll sa Gmail Postmaster Tools at Microsoft SNDS para sa telemetry

- Pag-align ng patakaran: Mahigpit na pagkakahanay ng SPF, DKIM, at DMARC (aspf=s, adkim=s) para sa pinakamahusay na tiwala

Pagsunod, Pagkapribado, at Pagpapanatili ng Datos

- legal: Igalang ang CAN SPAM, GDPR/UK GDPR, CASL, at mga lokal na batas laban sa spam

- Pagpapanatili: Tukuyin ang mga patakaran sa pagpapanatili at pagtanggal; mga kontrol sa pag-access ng dokumento

- Tugon sa insidente: Panatilihin ang mga mailbox ng abuse@ at postmaster@; tumugon nang mabilis sa mga ulat

- Encryption habang hindi naka-encode: Isaalang-alang ang pag-encrypt ng filesystem at mga secure na backup

Mga Karaniwang Patibong (At Mabilisang Pag-aayos)

- Na-block ang Port 25: Pumili ng host na magbubukas ng outbound 25 o mag-apply para sa unblocking; ang mga relay ang huling paraan.

- Walang PTR: Hilingin sa iyong provider na itakda ang PTR sa mail.yourdomain.com; siguraduhing nakumpirma ang pasulong at paatras DNS

- IP para sa Residensyal: Iwasan; ang mga saklaw ay kadalasang nadungisan o tahasang naharangan

- NAT/CGNAT: Nagpapakomplikado rDNS at reputasyon; mas gusto ang isang pampublikong static na IP

- IPv6 lamang: Maraming tatanggap pa rin ang nagbibigay ng prayoridad IPv4; patakbuhin ang dual stack kung maaari

Pagsusukat, Gastos, at Kailan Hindi Dapat Mag-self-Host

- Karaniwang maliit na organisasyon: $8-$25/buwan na VPS, kasama ang iyong oras para sa pag-setup at pagpapanatili

- Dami ng koreo: Para sa marketing/bulk, isaalang-alang ang isang dedicated ESP; mas mainam ang self hosting para sa transactional/inbox critical business mail na may katamtamang dami.

- Mga kasanayan sa pangkat: Kung kulang ka sa kadalubhasaan sa Linux/email, pumili ng manageopsyon na d

Kailangan mo ba ng maaasahang base? YouStableSSD VPS ng 's na may nakalaang IPv4, rDNS, at ang 24×7 na suporta ay angkop para sa mga mail server. Maaari naming patigasin ang stack at tulungan kang manatiling sumusunod sa mga patakaran nang hindi naaabala ang vendor.

Self Host vs. Hosted Email: Mga Kalamangan at Kahinaan

Mga Bentahe ng Self-Hosting

- Pagkapribado at kontrol sa data, pagruruta, at pagpapanatili

- Walang bayad kada mailbox; maaaring i-scalable para sa maraming alias at domain

- Kakayahang umangkop upang maisama ang pasadyang pag-filter, pagruruta, o mga app

Mga Disbentaha

- Oras at kadalubhasaan na kinakailangan upang mapanatili ang seguridad at kakayahang maihatid

- Panganib ng blocklisting kung mali ang pagkaka-configure

- Mas mataas na responsibilidad sa operasyon (mga backup, pagsubaybay, pagsunod)

Mabilis na Pag-deploy: Mailcow sa Ilang Utos

Mas gusto mo ba ang all-in-one suite? Pinapabilis ka ng Mailcow sa produksyon gamit ang Docker.

# Prereqs

sudo apt update && sudo apt -y install curl docker.io docker-compose-plugin

sudo systemctl enable --now docker

# Mailcow

git clone https://github.com/mailcow/mailcow-dockerized

cd mailcow-dockerized

./generate_config.sh # Enter mail.yourdomain.com

echo "ACME_CONTACT=admin@yourdomain.com" | sudo tee -a mailcow.conf

sudo docker compose pull

sudo docker compose up -dPagkatapos ay i-configure ang mga domain, user, DKIM, at mga patakaran sa Mailcow UI, at i-publish ang iyong DNS mga talaan.

Checklist Bago ang Paglulunsad

- Nakatakda ang PTR sa mail.yourdomain.com at lumulutas pasulong

- May bisa ang A/AAAA, MX, SPF, DKIM, DMARC, MTA-STS, TLS-RPT

- TLS grade A sa mga modernong kagamitan sa pagsubok; walang mahinang cipher

- iskor ng mail tester.com ≥ 9/10; walang mataas na panganib na spam trigger

- Hindi nakalista sa mga pangunahing RBL; naka-enroll sa Gmail/Microsoft postmaster

- May mga backup at monitoring na nakalagay; aktibo ang abuse@ at postmaster@

FAQs

Posible pa ba ang self-hosting email sa 2026?

Oo kung susundin mo ang mga pinakamahuhusay na kasanayan. Sa wastong DNS (SPF, DKIM, DMARC), TLS, MTA-STS, malinis na mga IP, at mahusay na kalinisan sa pagpapadala, ang mga self-hosted server ay makakamit ang mahusay na kakayahang maghatid. Kung nilalaktawan ang rDNS, pagpapatotoo, o pagpapatigas ng seguridad ay hahantong sa paglalagay o pagharang ng spam folder.

Kailangan ko ba ng static IP at reverse? DNS?

Talagang. Isang static IPv4 na may tamang PTR (baligtad DNS) na tumutugma sa iyong forward A record ay pundasyonal. Maraming provider ang tumatanggi o naglilimita sa mail mula sa mga dynamic o PTR less na IP. Dual stack na may IPv6 ay kapaki-pakinabang ngunit hindi kapalit ng IPv4 reputasyon.

Maaari ba akong magpatakbo ng mail server sa residential internet?

Hindi inirerekomenda. Kadalasang hinaharangan ng mga ISP ang port 25, nagtatalaga ng mga dynamic IP, at madalas na nakalista sa mga blocklist. Gumamit ng VPS o dedicated server na may malinis at static na IP at sinusuportahan ng provider na serbisyo.DNS.

Paano ko mapipigilan ang aking mga email na mapunta sa spam?

I-align ang SPF/DKIM/DMARC, i-configure ang rDNS, ipatupad ang TLS, unti-unting magpainit, panatilihing malinis ang mga listahan, at iwasan ang mga spam na nilalaman. Subaybayan ang Gmail Postmaster Tools, Microsoft SNDS, at mga blocklist. Isaalang-alang ang Rspamd na may makatwirang mga marka at panatilihing pare-pareho ang hostname at HELO ng iyong server.

Ano ang pinakamadaling paraan para mag-self-host para sa isang maliit na team?

Gamitin ang Mailcow o Mail in a Box para sa mabilis at may gabay na pag-deploy na may mga modernong default. Kung mas gusto mo ang isang managepundasyon ng d, isang YouStable VPS na may rDNS at ang opsyonal na pagpapatigas ay mas mabilis kang makakarating sa isang ligtas at mahusay na panimulang punto.

Konklusyon

Ang self hosting ng email server sa 2026 ay talagang makakamit gamit ang tamang mga pangunahing elemento: isang kagalang-galang na VPS, tama DNS at rDNS, matatag na TLS, at maingat na mga kasanayan sa paghahatid.

Pumili ng stack na akma sa iyong skills manual (Postfix + Dovecot) o suite (Mailcow) at sundin ang checklist. Kung gusto mo ng maagang pagsisimula, YouStable makapagbibigay ng maaasahang VPS pundasyong nararapat sa iyong mail stack.