La règle de sauvegarde 3-2-1 est une stratégie éprouvée de protection des données : conservez trois copies de vos données, stockées sur deux supports différents, et conservez-en une hors site. Cette approche multicouche réduit les risques de défaillance unique, protège contre les ransomwares et les sinistres, et améliore la fiabilité de la restauration. Simple, indépendante des fournisseurs et adaptable aux particuliers, aux entreprises et aux environnements cloud, elle est la solution de sauvegarde de référence la plus recommandée en informatique et en cybersécurité.

La perte de données est imprévisible, mais inévitable. Les disques durs tombent en panne, les erreurs humaines se produisent, les ransomwares se propagent et les comptes cloud peuvent être compromis. La règle de sauvegarde 3-2-1 vous offre une méthode systématique pour anticiper les pannes et restaurer rapidement vos données. Ce guide vous explique la règle 3-2-1, son fonctionnement, comment l'appliquer sur site et dans le cloud, ainsi que les variantes modernes qui renforcent la sécurité de vos données face aux menaces actuelles.

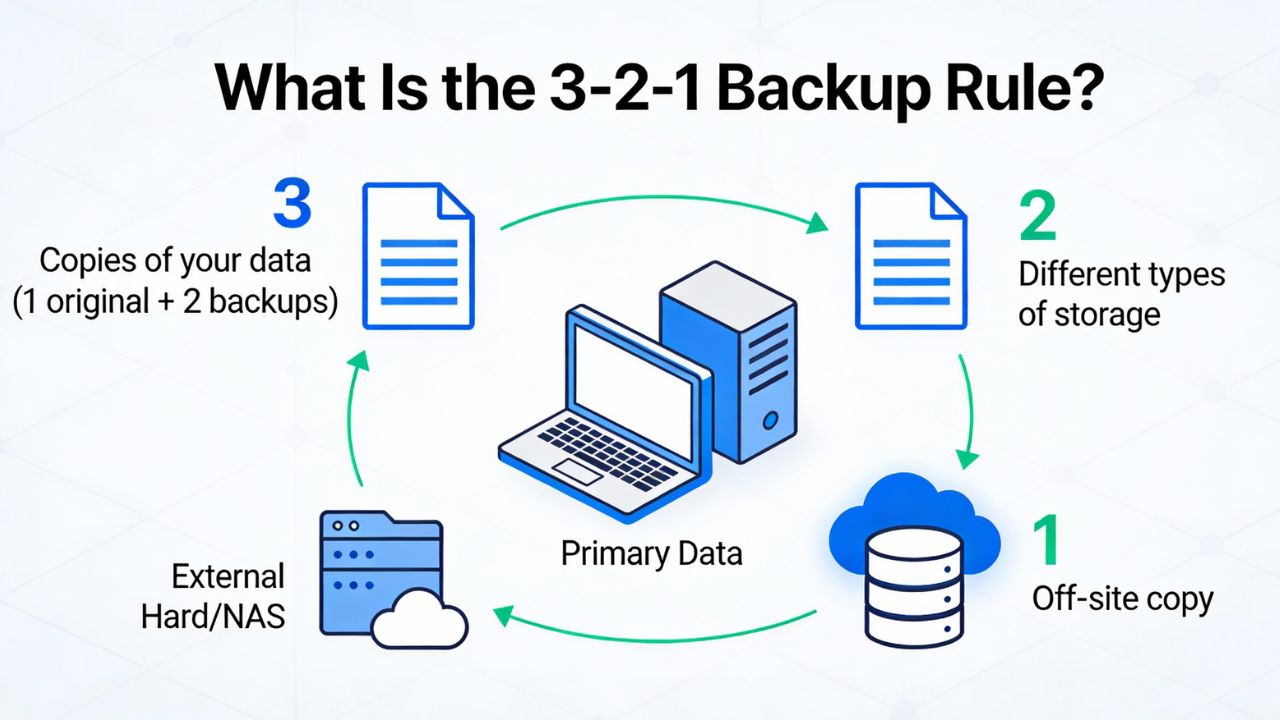

Qu'est-ce que la règle de sauvegarde 3-2-1 ?

Trois copies protègent contre les pannes matérielles et les erreurs d'utilisation sans compliquer les restaurations. Deux types de supports différents évitent les risques liés à la corrélation des données, et une copie hors site atténue les risques en cas de sinistre.

En substance, la règle de sauvegarde 3-2-1 préconise la redondance et la diversité. « Trois copies » signifient vos données de production et au moins deux sauvegardes supplémentaires. « Deux supports » signifient que ces sauvegardes doivent être stockées sur des technologies différentes (par exemple, un disque dur externe ... NAS local et cloud Le stockage d'objets permet d'éviter une défaillance unique et partagée. L'utilisation d'une copie hors site garantit la sécurité de cette dernière si votre site principal est compromis par un incendie, une inondation, un vol ou une attaque de ransomware localisée.

Décomposition de chaque élément

Trois copies constituent le minimum de redondance permettant de tolérer une sauvegarde défectueuse sans compromettre la protection. Si votre dernière sauvegarde est corrompue ou incomplète, la seconde reste utilisable. La conservation de plusieurs points de restauration facilite également la récupération en cas de corruption logique (comme une suppression massive accidentelle) en restaurant un état antérieur.

L'utilisation de deux types de supports permet de limiter les risques systémiques. On peut citer par exemple les SSD internes associés à des disques durs externes, un NAS local couplé à des bandes LTO, ou encore un stockage bloc sur site associé à un stockage objet compatible S3. L'objectif est d'éviter toute dépendance à un fournisseur, un système de fichiers ou un protocole unique, ce qui pourrait entraîner une défaillance identique sur toutes les copies.

Une copie hors site protège contre les incidents affectant l'ensemble du site. Il peut s'agir de centres de données géographiquement distincts, de régions cloud ou de bandes stockées physiquement hors site. À l'ère du cloud, « hors site » signifie généralement un compte et une région différents chez un fournisseur différent, idéalement avec l'immuabilité activée.

Pourquoi la règle du 3-2-1 est importante

Les menaces modernes exploitent la centralisation et la facilité d'utilisation ; les sauvegardes rétablissent l'équilibre et le contrôle.

La méthode 3-2-1 réduit les temps d'arrêt, limite les pertes financières et renforce la résilience en matière de cybersécurité.

D'un point de vue opérationnel, la règle 3-2-1 réduit directement vos risques de défaillance dans de multiples domaines. Le matériel peut tomber en panne. Les utilisateurs peuvent supprimer des fichiers. Des bogues logiciels peuvent corrompre les données. Des attaques peuvent chiffrer les données. Des catastrophes naturelles peuvent détruire les équipements. En diversifiant les copies et leur emplacement, vous maîtrisez ces risques et garantissez l'existence d'une solution de reprise d'activité viable. Ceci est fondamental pour la continuité des activités et la planification de la reprise après sinistre.

Principaux avantages que vous pouvez mesurer

Objectif de temps de restauration réduit (RTO) : grâce à une sauvegarde locale sur un support rapide, vous pouvez restaurer rapidement les systèmes en cas d’incidents courants, tandis qu’une copie hors site, plus lente, vous protège contre les sinistres affectant l’ensemble du site. Cet équilibre permet de maîtriser les coûts et les performances.

Objectif de point de restauration (RPO) amélioré : grâce à la multiplication des copies et des points de conservation, la restauration au point le plus proche avant un incident est facilitée, minimisant ainsi les reprises et les pertes de données. La planification des sauvegardes incrémentielles permet de maintenir le RPO à quelques minutes.

Résistance aux ransomwares : si un logiciel malveillant atteint la production et le stockage local, une sauvegarde hors site (idéalement immuable) interrompt la chaîne d’attaque. Il s’agit de votre dernier rempart en cas de défaillance des contrôles des terminaux et du réseau.

Conformité réglementaire : Les référentiels tels que l’ISO 27001, le SOC 2, l’HIPAA et le RGPD exigent des sauvegardes adéquates, des copies hors site, le chiffrement et des restaurations testées. La méthode 3-2-1 est une solution pratique et auditable pour répondre à ces exigences.

Comment fonctionne le 3-2-1 en pratique

Commencez par les données critiques, définissez les RPO/RTO et associez les sources au stockage et aux planifications.

Utilisez une sauvegarde locale rapide pour la vitesse, une copie hors site pour la résilience, et vérifiez les restaurations.

La mise en œuvre commence par un simple inventaire. Identifier les ensembles de données (bases de données, machines virtuelles, partages de fichiers, exportations SaaS, Sites WordPress), classer leur criticité et définir des RPO/RTO acceptables par charge de travail. Ensuite, sélectionner les outils et un stockage adapté à ces objectifs. Dans la plupart des environnements de petite et moyenne taille, cela se traduit par une approche hybride : une sauvegarde locale sur NAS pour des restaurations rapides et une copie dans le cloud pour une protection hors site.

Exemple : WordPress et les sites web de petites entreprises

Pour un site WordPress, conservez trois copies : les fichiers de production et la base de données ; une sauvegarde locale quotidienne sur le serveur d’hébergement ou un NAS connecté ; et une sauvegarde externe sur un stockage compatible S3 avec verrouillage des objets. Utilisez une extension comme UpdraftPlus ou JetBackup (si votre hébergeur la propose) pour programmer des sauvegardes incrémentielles quotidiennes et des sauvegardes complètes hebdomadaires. Conservez au moins 14 à 30 jours de données pour vous protéger contre une corruption progressive.

Si vous héberger avec un fournisseur comme YouStableVous pouvez combiner les sauvegardes de la plateforme avec votre propre copie hors site. Activez les sauvegardes cPanel vers une destination distante (S3, Backblaze B2 ou autre région) et effectuez régulièrement une restauration test sur un sous-domaine de test. Cela permet de vérifier l'intégrité et les procédures sans impacter la disponibilité de la production.

Exemple : Machines virtuelles et bases de données

Pour les machines virtuelles, utilisez les sauvegardes intégrées à l'hyperviseur (par exemple, Veeam, Nakivo ou Proxmox). Serveur de sauvegardePour capturer des instantanés cohérents avec l'application, conservez un référentiel de sauvegarde principal sur un stockage local dédupliqué afin de garantir des restaurations rapides. Répliquez également les sauvegardes hors site sur un stockage objet immuable. Pour les bases de données, combinez les sauvegardes logiques (mysqldump, pg_dump) avec des instantanés de volume et des restaurations régulières à un point précis dans le temps, dans la mesure du possible.

Les calendriers de sauvegarde se présentent généralement ainsi : des sauvegardes incrémentielles quotidiennes et des sauvegardes complètes hebdomadaires, une conservation locale de 30 à 90 jours et une conservation hors site de 90 à 365 jours. Il est recommandé d’aligner la durée de conservation hors site sur les exigences de conformité ou les impératifs métier. Envisagez d’échelonner les sauvegardes complètes hebdomadaires et mensuelles afin de multiplier les points de restauration en cas d’incidents rares mais graves.

3-2-1 contre 3-2-1-1-0 : La variante moderne

Face à l'évolution des menaces, la règle s'est enrichie d'une couche supplémentaire : immuabilité et vérification.

3-2-1-1-0 ajoute une copie hors ligne/immuable et vise zéro erreur de vérification de sauvegarde.

Le modèle 3-2-1-1-0 complète le modèle original en exigeant qu'une copie soit véritablement hors ligne ou immuable. La copie hors ligne peut être stockée sur bande hors site. La copie immuable peut être un stockage d'objets cloud avec une rétention WORM (écriture une fois, lecture multiple), comme S3 Object Lock, Azure Immutable Blob Storage ou Wasabi Object Lock. Le « 0 » souligne l'importance de la validation : vérifier que les sauvegardes sont complètes et sans erreur, et que les tests de restauration réussissent.

Quand adopter la règle 3-2-1-1-0

Si vous êtes exposé à des risques de ransomware, à des exigences de conformité ou à des données sensibles, activez l'immuabilité dès maintenant. Pour de nombreuses PME, le verrouillage des objets est plus simple que la gestion de bandes magnétiques. Combinez l'authentification multifacteur (MFA) et des comptes cloud distincts pour réduire le risque qu'un seul identifiant compromis supprime toutes les copies.

Planifiez des tests de restauration réguliers. Des tests de récupération complets trimestriels et des tests de restauration ponctuels mensuels constituent des bases réalistes. Consignez les résultats et corriger tout ralentissement ou erreur de restaurationL'intérêt des sauvegardes réside dans la restauration, et la validation la rend possible.

Choisir un support et un stockage de sauvegarde

Chaque support de stockage présente des compromis différents en termes de coût, de vitesse, de durabilité et d'exploitation.

Combinez une restauration locale rapide avec un stockage hors site durable pour satisfaire à la fois les objectifs de temps de récupération (RTO) et la résilience.

options de médias courants

Disques durs NAS ou DAS locaux : capacité abordable, idéaux pour des restaurations rapides et des délais de récupération courts. À associer à un RAID pour une disponibilité accrue, mais attention : le RAID n’est pas une sauvegarde. Utilisez des instantanés en complément des sauvegardes pour des restaurations plus sûres. Convient pour une copie locale (configuration 3-2-1).

Stockage objet cloud (S3/B2) : Haute disponibilité (9 ...

Bande LTO : Idéale pour l’archivage à grande échelle, isolé du réseau, à long terme et économique. Accès plus lent et coûts d’exploitation plus élevés. Convient particulièrement aux organisations disposant d’importants volumes de données et de politiques de conservation strictes. manage manutention et saut par-dessus les obstacles.

Sélection des destinations et des comptes

Utilisez la séparation des comptes. Stockez les sauvegardes hors site dans un compte cloud ou un locataire distinct, et non pas simplement dans un compartiment différent. Mettez en place l'authentification multifacteur (MFA) et limitez les rôles IAM. Pour les communications entre votre infrastructure sur site et le cloud, acheminez le trafic via TLS et envisagez le chiffrement côté client pour une sécurité renforcée.

Pour une meilleure résilience face aux ransomwares, privilégiez un stockage compatible avec le verrouillage d'objets. De nombreux fournisseurs compatibles S3 prennent en charge la conservation WORM. Définissez des délais de conservation légaux pour les données critiques et une durée de conservation pour les sauvegardes régulières, afin d'équilibrer conformité et coût.

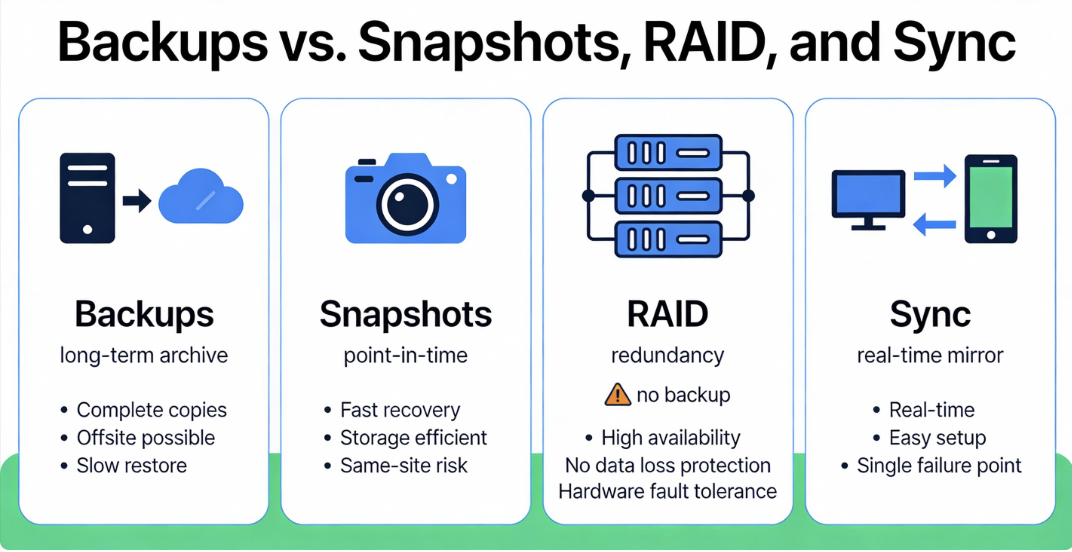

Sauvegardes vs. Instantanés, RAID et synchronisation

Toutes les copies ne constituent pas une sauvegarde. Il est important de comprendre les différences pour éviter toute fausse sécurité. Le RAID, les instantanés et la synchronisation sont utiles, mais ne remplacent pas une stratégie de sauvegarde 3-2-1.

Le RAID améliore la disponibilité en tolérant les pannes de disque, mais il réplique les corruptions et les suppressions. Les snapshots sont des instantanés du système à un instant précis ; ils permettent des restaurations rapides, mais sont vulnérables aux mêmes menaces que l’environnement de production. La synchronisation de fichiers (par exemple, un lecteur cloud) réplique les modifications, y compris les erreurs et les logiciels malveillants, sur tous les appareils. Les sauvegardes créent des copies indépendantes, versionnées et, idéalement, immuables, avec des politiques de conservation et de vérification.

Concevoir votre plan de secours 3-2-1

Un plan pratique commence par la découverte et se termine par des restaurations testées et documentées.

Choisissez une solution simple à maintenir. La meilleure sauvegarde est celle que vous pouvez restaurer à coup sûr.

Liste de contrôle étape par étape

- Sources de données d'inventaire : Serveurs, bases de données, machines virtuelles, terminaux, exportations SaaS et sites web.

- Classer les données : Critique, important, archivage. Associer chaque classe aux cibles RPO/RTO.

- Choisissez le média : NAS local ou dépôt pour la vitesse, cloud/bande pour la durabilité hors site.

- Sélectionnez les outils : Sauvegardes compatibles avec l'hyperviseur pour les machines virtuelles, compatibles avec les applications pour les bases de données, plugins pour les systèmes de gestion de contenu.

- Définir les horaires : Augmentations quotidiennes, augmentations hebdomadaires complètes ; à ajuster en fonction du taux de variation et du risque.

- Définir la rétention : 30 à 90 jours sur site ; 90 à plus de 365 jours hors site pour la conformité et la sécurité de la restauration.

- Activer la sécurité : Cryptage en transit/au repos, verrouillage d'objet, authentification multifacteur, comptes séparés.

- Automatiser la vérification : Rapports de sauvegarde, validation des sommes de contrôle et tests de restauration.

- Procédures documentaires : Où se trouvent les données, comment les restaurer, qui contacter, dépôt des identifiants.

- Revue trimestrielle: croissance des capacités, coûts, délais de restauration et nouvelles sources de données.

Conseils de planification et de fidélisation

Les sauvegardes doivent être exécutées en dehors des heures de pointe afin d'éviter tout impact sur les performances. Répartissez les tâches entre les systèmes pour lisser la bande passante et les E/S. Pour les ensembles de données fréquemment modifiés (comme les bases de données), envisagez des sauvegardes incrémentielles plus fréquentes ou des sauvegardes du journal des transactions afin d'améliorer le RPO sans augmenter considérablement l'espace de stockage.

La durée de conservation des données est un choix qui comporte des risques. Une conservation plus longue augmente les possibilités de récupération après des attaques furtives, mais engendre des coûts supplémentaires. Il est recommandé d'utiliser une stratégie de conservation par paliers : sauvegardes fréquentes pour la dernière semaine, quotidiennes pendant un mois, hebdomadaires pendant trois mois, mensuelles pendant un an et annuelles pendant sept ans si la réglementation l'exige.

Planification des dimensions, des performances et des coûts

Estimez la capacité et la bande passante en amont pour éviter les échecs de projets et les factures surprises.

Utilisez la déduplication, la compression et les politiques de cycle de vie pour optimiser les dépenses de stockage.

Principes de base de la planification des capacités

Calculez la taille des données sources, les taux de modification quotidiens et la durée de conservation souhaitée. Par exemple, avec 2 To de données et un taux de modification quotidien de 3 %, 30 jours de sauvegardes incrémentielles plus des sauvegardes complètes hebdomadaires peuvent nécessiter environ 2 To (sauvegarde complète) + (0.03 × 2 To × 30) + la surcharge hebdomadaire. Appliquez ensuite les taux de compression/déduplication (souvent une réduction de 1.5 à 3 fois selon le contenu).

Prévoyez une marge de sécurité supplémentaire de 20 à 30 % pour éviter que la croissance n'interrompe les tâches. Pour les environnements hors site, envisagez des solutions d'amorçage (sauvegarde initiale sur un disque fourni ou utilisation temporaire d'une fenêtre de bande passante plus élevée) afin de limiter le temps de démarrage.

Réseau et restauration des performances

La durée des sauvegardes est limitée par votre connexion la plus lente. Utilisez des sauvegardes à vitesse LAN vers un dépôt local Pour un RTO rapide, la réplication hors site peut fonctionner en continu à un débit réduit afin d'éviter la saturation des liaisons WAN. Lors des restaurations, priorisez la restauration des services critiques et envisagez les fonctionnalités de « récupération instantanée » qui démarrent les machines virtuelles directement à partir du stockage de sauvegarde. restauration complète.

Leviers de coûts à ajuster

Équilibrez la conservation et le coût grâce à des politiques de cycle de vie : conservez les sauvegardes récentes dans le stockage standard pour plus de rapidité et déplacez les plus anciennes vers des niveaux de stockage moins coûteux. Surveillez les frais de sortie ; configurez les restaurations pour ne récupérer que les données nécessaires. Compressez avant le chargement et excluez les données non essentielles (caches, fichiers temporaires) à partir de sauvegardes.

Considérations relatives à la sécurité et à la conformité

Les sauvegardes sont des cibles de grande valeur. Sécurisez-les comme les données de production, voire davantage.

Chiffrer, minimiser l'accès, séparer les tâches et consigner tout de bout en bout.

Mettez en œuvre le chiffrement en transit (TLS) et au repos. Pour les sauvegardes dans le cloud, choisissez le chiffrement côté serveur avec le client. managePour un contrôle plus strict, utilisez des clés de chiffrement côté client ou un chiffrement côté serveur. Limitez les rôles IAM au principe du moindre privilège, utilisez l'authentification multifacteur et isolez l'administration des sauvegardes de celle de la production afin de réduire les risques internes.

Conservez des journaux d'audit pour les sauvegardes, les suppressions, les modifications de durée de conservation et les restaurations. Pour les données réglementées, documentez la chaîne de traçabilité et les calendriers de conservation. Assurez-vous que vos pratiques respectent les obligations du RGPD (droit à l'effacement vs conservation de conformité), de la loi HIPAA (intégrité et disponibilité) et des normes sectorielles.

Erreurs courantes à éviter

De petites négligences peuvent mener à des restaurations ratées. Évitez ces pièges fréquents. Anticipez les erreurs humaines et la complexité en testant les procédures, et pas seulement la technologie.

- S'appuyer uniquement sur le RAID ou les snapshots : Ils ne protègent pas contre la suppression ou les logiciels malveillants.

- Un seul fournisseur, un seul compte : Une authentification compromise peut supprimer toutes les copies.

- Aucun test de restauration : Les sauvegardes non vérifiées échouent fréquemment au moment où vous en avez le plus besoin.

- Mauvaise planification de la fidélisation : Un délai trop court compromet les possibilités de récupération ; un délai trop long gaspille le budget.

- Sauvegarde complète : Incluez uniquement ce dont vous avez besoin ; excluez les fichiers inutiles liés au cache, aux fichiers temporaires et aux journaux.

- Sauvegardes non chiffrées : Les données sensibles en transit ou au repos représentent un risque de non-conformité et de violation de données.

- Laisser des sauvegardes en ligne : Sans immuabilité, les ransomwares peuvent également chiffrer vos sauvegardes.

Outils et flux de travail adaptés à la méthode 3-2-1

Choisissez des outils qui comprennent vos charges de travail et prennent en charge la réplication hors site.

Privilégiez les solutions immuables, vérifiables et permettant des restaurations faciles et documentées.

Pour les sites web et WordPress

Utilisez les sauvegardes natives de votre hébergeur (cPanel/WHM or PleskUn plugin permet un contrôle précis. Planifiez des sauvegardes quotidiennes de la base de données et des fichiers, répliquez-les sur un stockage compatible S3 avec verrouillage des objets et testez la restauration sur un site de test. Si votre hébergeur propose JetBackup ou un service similaire, activez les destinations distantes et les rapports par e-mail pour une meilleure visibilité.

En fournisseur d'hébergement, YouStable Les clients associent souvent les sauvegardes cPanel à un compartiment S3 externe et à des identifiants protégés par l'authentification multifacteur (MFA). Cette approche respecte le modèle 3-2-1 avec une surcharge minimale et simplifie les restaurations. panneau de contrôle ou interface de plugin.

Pour les serveurs, les machines virtuelles et les bases de données

Les outils compatibles avec les machines virtuelles (Veeam, Nakivo, Proxmox Backup Server) assurent des sauvegardes cohérentes avec les applications et une restauration instantanée. Les outils compatibles avec les bases de données (vidages natifs, sauvegardes WAL/journaux de restauration) améliorent la restauration à un point précis dans le temps. Associez un référentiel local à la réplication du stockage objet. Activez les sauvegardes complètes périodiques, les sauvegardes incrémentielles fréquentes et les contrôles d'intégrité automatiques.

Flux de travail open source et CLI

Des outils comme BorgBackup, Restic et Duplicati prennent en charge la déduplication, le chiffrement et les solutions de stockage S3. Rclone permet de répliquer les archives chiffrées vers le cloud et de vérifier les sommes de contrôle. Ces solutions sont idéales pour les équipes techniques qui privilégient la portabilité et la transparence.

Exemple de script de sauvegarde hors site pour Linux

Automatisez les sauvegardes chiffrées et versionnées vers un stockage compatible S3 avec vérification. Utilisez cron pour planifier des sauvegardes incrémentielles quotidiennes et des sauvegardes complètes hebdomadaires, avec envoi de rapports par e-mail.

# Requires: borg, rclone, gpg (optional), mailx

# Local repo for fast restores

export BORG_REPO=/backup/borg-repo

export BORG_PASSPHRASE='change-me'

# 1) Create incremental backup locally

borg create --stats --compression lz4 \

$BORG_REPO::'{hostname}-{now:%Y-%m-%d_%H-%M}' \

/var/www /etc /var/lib/mysql --exclude-caches

# 2) Prune retention (keep dailies, weeklies, monthlies)

borg prune -v --list $BORG_REPO --keep-daily=7 --keep-weekly=4 --keep-monthly=6

# 3) Compact repo to reclaim space

borg compact $BORG_REPO

# 4) Sync local repo offsite with rclone to S3 with object lock (bucket policy required)

# Configure 'rclone config' remote named 'offsite' with versioning + lock

rclone sync /backup/borg-repo offsite:my-backups/hostname --checksums --transfers=4 --bwlimit=8M

# 5) Verify a random archive list

borg list $BORG_REPO | shuf -n 1 | while read -r archive _; do borg verify $BORG_REPO::$archive; done

# 6) Send a simple report

echo "Backup completed on $(hostname) at $(date)" | mail -s "Backup Report $(hostname)" admin@example.comCet exemple conserve un dépôt local rapide pour les restaurations et réplique le dépôt hors site. Pour garantir l'immuabilité, activez le verrouillage des objets sur le compartiment et configurez des politiques de rétention afin que les suppressions ou modifications soient bloquées pendant une période définie.

Cas d'utilisation et scénarios

Adaptez la méthode 3-2-1 aux risques, au taux de changement et aux exigences de conformité de la charge de travail.

Des indépendants aux entreprises, ce schéma se vérifie avec des outils et à des échelles différents.

Indépendants et créateurs

Conservez vos fichiers de travail sur votre ordinateur portable, sauvegardez-les sur un disque dur externe (HDD/SSD) avec Time Machine ou un logiciel similaire, et transférez une sauvegarde chiffrée vers un service de stockage cloud ou un stockage objet chaque semaine. Cela permet une restauration locale rapide et une protection à distance en cas de perte ou de vol de votre appareil.

petites et moyennes entreprises

Centralisez les sauvegardes régulières sur un NAS, sauvegardez quotidiennement les serveurs et les exportations SaaS (Microsoft 365/Google Workspace), et répliquez-les sur S3 avec verrouillage des objets. Effectuez une restauration complète trimestrielle dans un environnement de test ou de préproduction. Documentez les rôles et les contacts en cas d'incident.

Entreprises et industries réglementées

Mettez en œuvre des sauvegardes pilotées par des politiques, des copies hors site immuables et une redondance géographique entre les régions. Utilisez des clés manageSystèmes de gestion des connaissances (KMS/HSM), séparation stricte des identités et des accès aux données, segmentation du réseau de secours, journalisation intégrée au SIEM et procédures de reprise après sinistre automatisées. Aligner la conservation des données avec les obligations légales de conservation et de communication des preuves.

Questions fréquentes

Qu'est-ce que la règle de sauvegarde 3-2-1 en termes simples ?

Conservez trois copies de vos données, stockées sur deux supports différents, dont une hors site. Vous bénéficiez ainsi d'une redondance, d'une diversité de données et d'une protection contre les sinistres grâce à une solution simple et indépendante de tout fournisseur.

Le système 3-2-1 est-il toujours pertinent, ou devrais-je utiliser le système 3-2-1-1-0 ?

La méthode 3-2-1 reste une base solide. En cas de risque de ransomware ou de problème de conformité, privilégiez la méthode 3-2-1-1-0 en ajoutant une copie immuable ou hors ligne et en vérifiant régulièrement vos sauvegardes afin d'éviter toute erreur lors de la validation et de la restauration.

Le stockage cloud est-il considéré comme du stockage hors site ?

Oui. Une région cloud distincte de votre infrastructure sur site est considérée comme hors site. Pour une protection renforcée, utilisez un compte cloud distinct, activez le versionnage et le verrouillage des objets, et exigez l'authentification multifacteur pour toutes les opérations de sauvegarde.

À quelle fréquence dois-je sauvegarder mes données ?

Adaptez la fréquence des sauvegardes à leur impact sur l'activité. Une sauvegarde quotidienne est le minimum pour la plupart des charges de travail ; les systèmes à forte variabilité peuvent nécessiter des sauvegardes incrémentielles horaires ou des sauvegardes continues des journaux. Veillez à toujours aligner vos planifications sur vos objectifs de RPO et de RTO.

Le RAID et les snapshots sont-ils suffisants pour les sauvegardes ?

Non. Le RAID améliore la disponibilité et les snapshots facilitent les restaurations rapides, mais aucun des deux ne protège contre la suppression, les ransomwares ou la perte du site. Vous avez toujours besoin de sauvegardes indépendantes, versionnées et, idéalement, immuables, stockées hors site.

Combien de temps dois-je conserver mes sauvegardes ?

Cela dépend des risques et de la réglementation. On recommande généralement une durée de conservation de 30 à 90 jours sur site et de 90 à plus de 365 jours hors site. Il est conseillé d'utiliser une stratégie de conservation échelonnée pour optimiser les coûts et les options de récupération, et de respecter les exigences légales et sectorielles.

Comment puis-je vérifier que mes sauvegardes fonctionnent réellement ?

Effectuez des tests de restauration planifiés : restaurations mensuelles au niveau des fichiers, restaurations complètes trimestrielles du système ou de la machine virtuelle et validation documentée de l’intégrité des applications. Suivez les objectifs de temps de récupération (RTO) et de point de récupération (RPO) atteints et corrigez les écarts constatés lors des tests.

Conclusion

La simplicité est plus efficace que les solutions héroïques ; la méthode 3-2-1 est simple, éprouvée et polyvalente. Adoptez-la, automatisez-la, testez-la et vous transformerez les incidents en interventions de routine.

La règle de sauvegarde 3-2-1 vous offre redondance, diversité des supports et protection hors site dans un cadre qui s'adapte à tout environnement, d'un simple site WordPress à une entreprise multirégionale.

Moderniser grâce à l'immuabilité et à la vérification régulière, Sécurisez vos destinations avec des outils robustes Les contrôles d'identité et les exercices de restauration permettent de les rendre prévisibles. Grâce à ces bases solides, vous répondrez aux exigences actuelles en matière de résilience et serez prêt à affronter les menaces de demain.