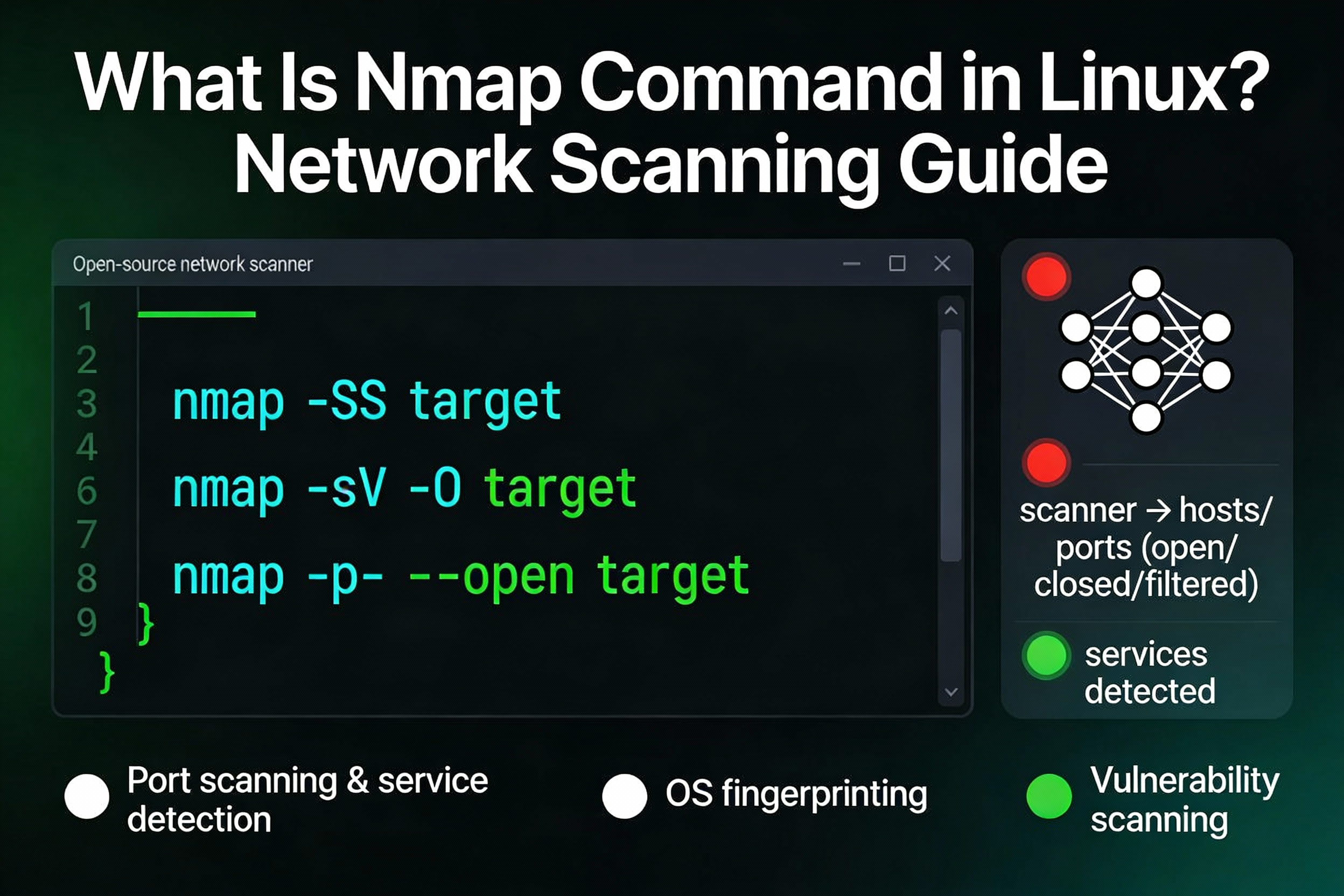

Nmap (Cartographe de réseau) Nmap est un outil en ligne de commande Linux gratuit et open source permettant d'analyser les réseaux et d'effectuer des audits de sécurité. Il découvre les hôtes, recense les ports ouverts, détecte les services et leurs versions, identifie les systèmes d'exploitation et exécute des scripts puissants pour identifier les vulnérabilités. Les administrateurs et les équipes de sécurité utilisent Nmap pour cartographier les réseaux, vérifier les règles de pare-feu et renforcer la sécurité des systèmes de manière éthique et légale.

Si vous débutez avec la commande Nmap sous Linux, ce guide vous présente les flux de travail d'analyse concrets, les options essentielles, les paramètres par défaut sûrs et les techniques avancées utilisées par les administrateurs système et les ingénieurs en sécurité professionnels. Je vous montrerai également des exemples pratiques que nous utilisons lors de l'audit de serveurs et d'instances cloud, y compris ceux hébergés chez [Nom de l'entreprise]. YouStable.

Qu'est-ce que Nmap et pourquoi est-ce important ?

Nmap est un outil de découverte de réseau et d'analyse de ports qui vous aide à découvrir le réseau et à effectuer des analyses de ports. Comprenez ce qui est exposé sur vos systèmesIl va bien au-delà de la simple vérification de la disponibilité du système : Nmap révèle les services en cours d’exécution, les versions logicielles, les vulnérabilités potentielles (CVE) via des scripts (NSE) et les erreurs de configuration. Pour les utilisateurs Linux, Nmap est la méthode la plus rapide pour auditer l’infrastructure avant, pendant et après les déploiements.

Démarrage rapide : Installation et vérification de Nmap sous Linux

# Debian/Ubuntu

sudo apt update && sudo apt install nmap -y

# RHEL/CentOS (with EPEL if needed)

sudo dnf install nmap -y

# or

sudo yum install nmap -y

# Fedora

sudo dnf install nmap -y

# Arch/Manjaro

sudo pacman -S nmap

# Verify

nmap --versionAstuce: Utilisez toujours la dernière version stable de Nmap pour accéder aux scripts NSE et aux bases de données d'empreintes digitales mis à jour, en particulier lors de l'analyse de serveurs exposés à Internet.

Commande Nmap sous Linux : Syntaxe de base et sécurité

Nmap suit un modèle simple : décider comment trouver des hôtes actifs, quels ports tester, et ce qu'il faut sonder. (service, système d'exploitation, scripts)et comment présenter les résultats. Commencez par des analyses minimales et sécurisées, puis intensifiez-les au besoin.

# Basic syntax

nmap [scan types] [options] <target>

# Examples

nmap 192.168.1.10

nmap -p 1-1024 192.168.1.10

nmap -sV -O -p 22,80,443 example.com

nmap -A --top-ports 100 target.exampleÉthique et légalité : N’analysez que les systèmes et réseaux dont vous êtes propriétaire ou pour lesquels vous disposez d’une autorisation écrite. Toute analyse non autorisée peut être illégale et perturbatrice.

Découverte de l'hôte (Ping Sweep) avant l'analyse des ports

Identifiez rapidement les hôtes actifs pour éviter de perdre du temps à analyser des adresses IP inaccessibles. Dans les environnements protégés par pare-feu, les requêtes ICMP classiques peuvent être bloquées ; utilisez des sondes TCP ou UDP.

# Discover live hosts only (no port scan)

nmap -sn 192.168.1.0/24

# Use TCP SYN ping to bypass ICMP filtering

nmap -sn -PS80,443 10.0.0.0/24

# Use UDP ping to DNS/ NTP ports

nmap -sn -PU53,123 10.10.10.0/24

# Treat all hosts as online (skip host discovery)

nmap -Pn 192.0.2.10Techniques de scan de ports que vous utiliserez quotidiennement

Choisissez le type d'analyse approprié. TCP SYN est la norme, TCP Connect est fiable sans privilèges et l'analyse UDP détecte les services tels que… DNS, NTP et SNMP.

# Fast and stealthy (root required): SYN scan

sudo nmap -sS -p 1-1000 target

# When you don't have root: TCP Connect scan

nmap -sT -p 22,80,443 target

# UDP services (slower, more false-negatives)

sudo nmap -sU -p 53,67,123,161 target

# Common 100 ports only

nmap --top-ports 100 target

# Show only open ports

nmap --open targetDétection du service et de la version (-sV) et détection du système d'exploitation (-O)

La détection de services vous aide à identifier ce qui se cache réellement derrière un port (par exemple, Apache vs. NginxLa détection du système d'exploitation fournit une empreinte numérique optimale basée sur les réponses du réseau. Combinez les deux lors de l'audit d'un nouveau système. serveur ou après des modifications du pare-feu.

# Identify services and versions

nmap -sV -p 22,80,443 target

# OS fingerprinting (best run with SYN scan)

sudo nmap -O target

# All-in-one audit (more traffic)

sudo nmap -A targetÀ noter: L'option -A active les options -sV, -O, les scripts NSE par défaut et traceroute. Utilisez-la sur vos propres ressources ; elle génère beaucoup de données, mais elle est très complète.

Moteur de script Nmap (NSE) : de la collecte d’informations aux vérifications de vulnérabilité

NSE active des vérifications ciblées pour les erreurs de configuration courantes et les CVE. Vous pouvez exécuter des catégories entières ou des scripts spécifiques avec des arguments.

# List script categories

ls -1 /usr/share/nmap/scripts | head

# Run "default" safe scripts

nmap -sC target

# Vulnerability checks (use cautiously, may be intrusive)

nmap --script vuln target

# Focused scripts

nmap --script http-title,ssl-enum-ciphers -p 80,443 target

nmap --script smb-os-discovery -p 445 target

# Script with arguments

nmap --script dns-brute --script-args dns-brute.threads=10 targetConseil pratique: Sur les serveurs de production (y compris YouStable VPS ou serveurs dédiés), commencez par les scripts -sV et « par défaut », examinez les résultats, puis exécutez sélectivement les scripts « vulnérables » pendant les fenêtres de maintenance planifiées.

Optimisation des performances : des analyses plus rapides sans perte de précision

L'analyse de grands sous-réseaux ou d'hôtes à latence élevée peut être lente. Utilisez judicieusement les modèles de temporisation et les contrôles de débit pour garantir l'efficacité et la stabilité des analyses.

# Timing templates: T0 (paranoid) to T5 (insane)

nmap -T4 --top-ports 100 10.0.0.0/24

# Control probe rates (be cautious on fragile networks)

nmap --min-rate 200 --max-retries 2 target

# Parallelism and timeouts

nmap --min-parallelism 10 --host-timeout 2m target

# Respect DNS bottlenecks

nmap -n target # disable reverse DNS lookups for speedRègle de base: -T4 est une valeur par défaut fiable sur les réseaux locaux et de nombreux réseaux cloud ; utilisez -T3 sur les liaisons WAN pour réduire la perte de paquets. Surveillez toujours. CPU et la charge réseau sur l'environnement cible.

Considérations relatives aux pare-feu et aux systèmes de détection d'intrusion (à utiliser de manière responsable)

Les pare-feu et les systèmes de détection d'intrusion peuvent limiter le débit des analyses ou les consigner. Bien que Nmap propose des fonctionnalités d'évasion, il est recommandé de ne les utiliser que sous autorisation et avec un contrôle des modifications en place.

# Decoys and source spoofing (advanced; legal/ethical use only)

sudo nmap -D RND:5 target

sudo nmap -S <spoofed-ip> -e eth0 target

# Custom scan probes to bypass simple filters

sudo nmap -sA -p 80,443 target # ACK scan (firewall rule discovery)

sudo nmap -sN -p 80,443 target # NULL scan

sudo nmap -f target # Fragment packets (may break, often logged)At YouStableNous recommandons de privilégier une configuration propre, des règles de pare-feu basées sur le principe du moindre privilège, des listes blanches prévisibles et des analyses de maintenance documentées plutôt que de s'appuyer sur des techniques de contournement.

Sélection des cibles, exclusions et fichiers d'entrée

Optimisez votre liste de cibles pour éviter les analyses parasites ou non pertinentes. Utilisez des plages CIDR, des noms d'hôtes et des fichiers ; excluez les adresses IP sensibles connues pour garantir la sécurité des analyses.

# Multiple targets

nmap 192.168.1.10 example.com 2001:db8::10

# Ranges and CIDR

nmap 192.168.1.1-50

nmap 10.0.0.0/16

# Input file and exclusions

nmap -iL hosts.txt --exclude 10.0.0.5,10.0.0.6

nmap -iL hosts.txt --excludefile exclude.txt

# IPv6 scanning

nmap -6 2001:db8::/64Sortie et rapports : résultats partageables et exploitables par Grepp

Utilisez des sorties structurées pour les audits, les pipelines d'intégration continue ou les systèmes de gestion des tickets. Combinez les sorties pour répondre aux besoins de lecture humaine et d'analyse automatique.

# Normal, XML, and "all" outputs

nmap -oN scan.txt target

nmap -oX scan.xml target

nmap -oA web-scan -p 80,443 -sV target # web-scan.nmap/.xml/.gnmap

# Increase verbosity and show reasons

nmap -vv --reason target

# Only open ports for quick reports

nmap --open -oN open.txt targetAstuce: L'importation des fichiers XML générés se fait sans problème dans de nombreux systèmes SIEM et d'analyse des vulnérabilités. manageL'option -oA est idéale pour la production de rapports centralisés entre les équipes.

Cas d'utilisation pratiques pour les administrateurs système et les équipes DevOps

- Validation après déploiement : Vérifiez que seuls les ports prévus sont ouverts après la mise en service d'un YouStable VPS avec règles de pare-feu.

- Inventaire des actifs : Balayage trimestriel (par exemple, 10.0.0.0/16) pour trouver les services fantômes et les instances obsolètes.

- Vérification du correctif : Exécutez la commande -sV pour vérifier les versions spécifiques des services après les mises à niveau (par exemple, Open).SSH, Nginx).

- Audit de la surface Web : Énumérer les protocoles HTTPS et la force des chiffrements à l'aide de ssl-enum-ciphers sur les hôtes publics.

- Réponse aux incidents: Identifier les écouteurs inattendus (-sS, –open) sur un hôte compromis.

- Contrôles de conformité : Exporter les rapports XML pour les pièces jointes d'audit et les journaux de modifications.

Les pièges courants et comment les éviter

- Numérisation sans autorisation : Obtenez toujours une approbation écrite, surtout en dehors de l'espace de propriété intellectuelle de votre organisation.

- Timing trop agressif : -T5 peut entraîner une perte de paquets et des faux négatifs ; préférez -T3 ou -T4.

- Ignorer UDP : De nombreux services critiques utilisent le protocole UDP ; notamment les analyses ciblées -sU.

- -n non utilisé : Inverser DNS ralentit les analyses et peut générer du bruit dans le système de détection d'intrusion.

- En supposant que « fermé » signifie sûr : Les pare-feu peuvent masquer des services ; à vérifier par des contrôles basés sur l’hôte.

Comparaison des types de numérisation (Aide-mémoire)

+----------------------+---------------------------+---------------------------+---------------------------------------+

| Scan Type | Best For | Command | Notes |

+----------------------+---------------------------+---------------------------+---------------------------------------+

| TCP SYN (-sS) | Fast, low-noise audits | sudo nmap -sS target | Needs root; preferred for accuracy |

| TCP Connect (-sT) | No root privileges | nmap -sT target | Higher overhead; reliable fallback |

| UDP (-sU) | DNS/NTP/SNMP discovery | sudo nmap -sU -p53,123 | Slow; expect timeouts; partial info |

| Service Detect (-sV) | Version enumeration | nmap -sV -p 22,80,443 | Use to verify patch levels |

| OS Detect (-O) | OS fingerprinting | sudo nmap -O target | Best with SYN scan |

| Aggressive (-A) | All-in-one audits | sudo nmap -A target | Noisy; scheduled windows recommended |

| Top Ports | Quick exposure snapshot | nmap --top-ports 100 | Fast triage and continuous checks |

+----------------------+---------------------------+---------------------------+---------------------------------------+Flux de travail réel : Sécuriser un nouveau serveur public

- Référence: nmap -sn votre-sous-réseau-public pour confirmer les instances actives.

- Numérisation d'exposition : sudo nmap -sS --top-ports 100 --ouvrir votreserveur

- Carte des services : nmap -sV -p 22,80,443 votreserveur

- Avis sur TLS : nmap –script ssl-enum-ciphers -p 443 votreserveur

- Durcir et tester à nouveau : Fermez les ports indésirables (UFW/iptables/pare-feu cloud), relancez les analyses.

- Rapport: nmap -oA post-durcissez votre serveur pour les preuves d'audit.

Avec YouStable Pour l'hébergement, mettez en place un pare-feu léger basé sur une liste blanche au niveau de l'instance et une liste de contrôle d'accès (ACL) de périmètre plus stricte au niveau du réseau. Utilisez Nmap pour vérifier les deux niveaux après chaque modification.

Sécurité et conformité : ce qu'il faut faire et ne pas faire

- Planifiez les analyses pendant les fenêtres de maintenance et informez les parties prenantes.

- Stockez les sorties (-oA) de manière centralisée avec des horodatages pour la traçabilité.

- Combinez les résultats de Nmap avec des outils basés sur l'hôte (par exemple, systemctl, ss, netstat).

- Ne scannez pas les adresses IP de tiers sans autorisation écrite explicite.

- Ne vous fiez pas à un seul scan ; créez une cadence récurrente (hebdomadaire/mensuelle).

Exemples de commandes Nmap : Copier et exécuter

# 1) Quick open port snapshot

nmap --top-ports 100 --open -oN snapshot.txt target

# 2) Full TCP audit with versions

sudo nmap -sS -sV -p 1-65535 -oA tcp-full target

# 3) Critical UDP services check

sudo nmap -sU -p 53,67,123,161 --open -oN udp-essentials.txt target

# 4) Web stack review

nmap -sV --script http-title,ssl-enum-ciphers -p 80,443 target

# 5) Large subnet discovery

nmap -sn -PS80,443 10.10.0.0/16 -oG hosts.gnmap

# 6) CI-friendly XML output

nmap -sV -oX services.xml -iL hosts.txt --openEn quoi YouStable Aide

Une sécurité efficace commence par la visibilité. YouStableVPS et Serveurs dédiés Nous vous offrons un accès root, des performances réseau stables et un pare-feu prévisible, conditions idéales pour des analyses Nmap précises. Notre équipe d'assistance peut vous conseiller sur les bonnes pratiques d'exposition des ports et de renforcement du protocole TLS afin que vos analyses reflètent une surface d'attaque réellement minimisée.

Jetez également un œil à ces commandes.

• Explication de la commande d'installation de Chocolatey avec un exemple

• La commande chown sous Linux expliquée avec des exemples

• La commande echo sous Linux expliquée avec des exemples

• Commande head sous Linux | Guide complet de l'utilisateur avec exemples

Questions fréquentes

L'utilisation de Nmap est-elle légale ?

L'utilisation de Nmap est légale sur les ressources dont vous êtes propriétaire ou pour lesquelles vous disposez d'une autorisation écrite. Toute analyse non autorisée peut enfreindre la loi et les politiques de votre fournisseur d'accès. Il est impératif de documenter les autorisations et le périmètre de l'analyse avant de la lancer.

Quelle est la différence entre -sS et -sT ?

L'option `-sS` (analyse SYN) envoie des paquets SYN semi-ouverts et nécessite les privilèges root ; elle est rapide et discrète. L'option `-sT` (connexion TCP) effectue des échanges TCP complets sans privilèges root ; elle est fiable mais plus lente et plus visible.

Comment puis-je accélérer les numérisations volumineuses en toute sécurité ?

Utilisez -T4, désactivez l'inversion DNS Avec l'option -n, commencez par analyser les ports les plus utilisés (–top-ports 100), puis ajustez le paramètre –min-rate avec des valeurs prudentes. Parallélisez les opérations avec l'option -iL et répartissez les cibles sur plusieurs fenêtres temporelles afin de réduire l'impact sur le réseau.

Dois-je toujours exécuter -A ?

Non. L'option -A est exhaustive mais génère beaucoup de bruit. Privilégiez une approche progressive : découverte (-sn), exposition (--open), services (-sV), puis scripts ciblés. Utilisez -A lors de fenêtres de maintenance planifiées ou en environnement de laboratoire.

Comment exporter les résultats des audits ?

Utilisez l'option -oA pour générer en une seule opération les fichiers .nmap, .xml et .gnmap (utilisables par grep). Le format XML s'importe facilement dans les SIEM ou les outils de reporting ; le format standard est idéal pour une analyse humaine et l'ajout de pièces jointes aux tickets.

Quelles sont les commandes Nmap sûres pour les serveurs de production ?

Commencez par nmap --top-ports 100 --open -n, puis passez à nmap -sV -p Évitez les calendriers agressifs et les scripts d'exploitation de vulnérabilités intrusifs sur les systèmes en production sans contrôle des changements et sans validation des parties prenantes.

Conclusion

Sous Linux, la commande Nmap est un outil indispensable pour cartographier, auditer et sécuriser les réseaux. Commencez par des solutions simples, effectuez des analyses éthiques et documentez tout.

Associez Nmap à des politiques de pare-feu bien définies et à un hébergement sécurisé. Si vous avez besoin d'environnements performants et prévisibles pour des analyses précises, YouStableLes serveurs de [nom de l'entreprise] sont conçus précisément pour cela.